Melhores práticas do OpenClaw para um uso seguro e confiável dos agentes de IA

Mar 10, 2026

/

Bruno S.

/

7min ler

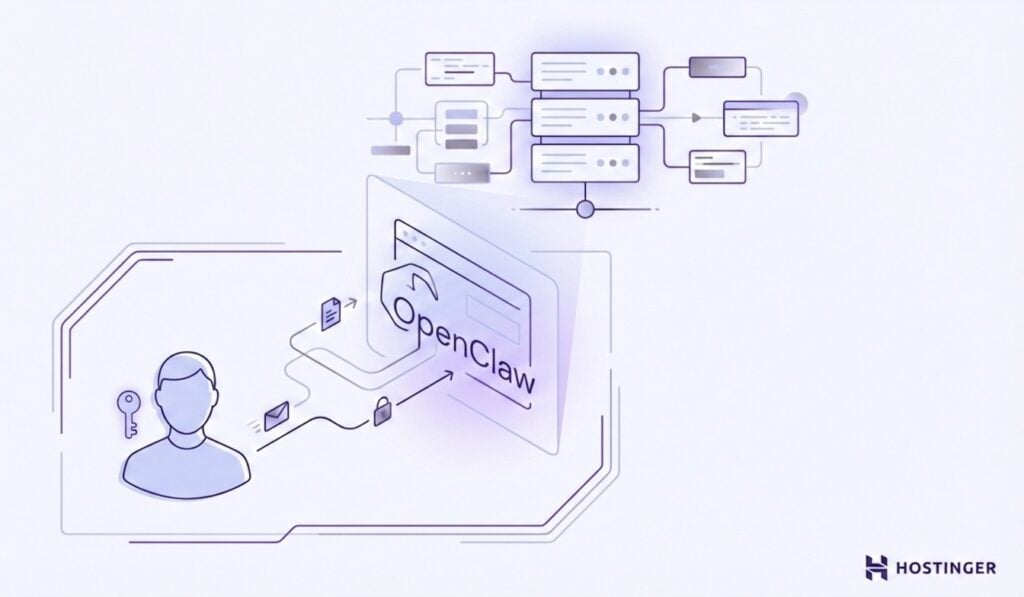

As melhores práticas do OpenClaw são fundamentais para rodar agentes de IA de forma segura em ambientes de produção, minimizando riscos, evitando ações indesejadas e prevenindo que seu servidor se torne alvo de ataques.

Como o OpenClaw é uma plataforma de código aberto que tem acesso a arquivos, pode controlar navegadores e interagir com recursos do sistema, seu uso seguro depende de controles de acesso bem definidos, execução isolada, controle de permissões, atualizações cuidadosas e escolhas de hospedagem adequadas.

Seguir essas boas práticas não é apenas uma opção, mas uma necessidade. Isso garante que a automação seja mais previsível, limita o impacto de possíveis problemas e assegura o funcionamento confiável dos agentes de IA em seu VPS desde o primeiro dia.

1. Mantenha o OpenClaw privado por padrão

Para evitar exposições desnecessárias e reduzir o risco de transformar seu agente de IA em uma superfície vulnerável a ataques, mantenha o OpenClaw privado por padrão. Como o OpenClaw interage diretamente com arquivos, sessões de navegador e recursos do sistema, qualquer acesso externo aumenta a chance de mau uso, comportamentos inesperados ou exploração automatizada.

Comece limitando o acesso ao OpenClaw. Associe-o ao localhost para garantir que apenas o seu próprio sistema consiga se comunicar com ele. Isso elimina a maior parte dos caminhos de ataque externos desde o início, oferecendo um ambiente mais seguro enquanto você aprende como o OpenClaw se comporta e o que ele pode fazer.

Em seguida, expanda o acesso apenas quando houver uma necessidade operacional bem definida. De acordo com as melhores práticas de segurança do OpenClaw, o acesso deve ser sempre intencional, mesmo em configurações internas. Permita apenas conexões que você compreenda e espere, e amplie o acesso gradualmente quando houver um motivo claro para isso.

Atenção! Expor o OpenClaw à internet pública sem controles de acesso rigorosos pode transformá-lo em uma superfície vulnerável a ataques. Mesmo pontos finais não utilizados podem ser descobertos e explorados automaticamente.

2. Comece com automações de baixo risco e apenas leitura

As tarefas de apenas leitura permitem que você observe o comportamento do OpenClaw sem que ele possa alterar nada. Tarefas como resumir dados, analisar logs ou extrair informações ajudam a validar os resultados, os caminhos de decisão e os casos extremos antes de causar qualquer impacto real.

Ao começar com ações que apenas leem dados, você pode garantir que os comandos funcionem como esperado, que as entradas sejam processadas de forma segura e que os resultados sejam consistentes em cenários comuns de uso do OpenClaw, como gerar resumos, inspecionar arquivos de log ou revisar dados estruturados, antes de permitir modificações de arquivos ou ações no navegador.

Você também terá uma compreensão mais clara de como o OpenClaw interpreta as instruções antes de obter permissão para modificar arquivos ou controlar o navegador.

Evite habilitar funcionalidades poderosas muito cedo. Modificações de arquivos, solicitações externas e controle automatizado do navegador tornam os erros mais difíceis de corrigir. Trate essas permissões como algo a ser conquistado por meio de testes e observação, não como configurações padrão.

3. Limite permissões e capacidades de forma intencional

Limite as permissões do OpenClaw para cada tarefa, de forma a manter um comportamento previsível e reduzir o impacto de possíveis erros. Conceder acesso global e constante amplia o que o OpenClaw pode modificar a qualquer momento. À medida que os fluxos de trabalho crescem, permissões amplas tornam falhas mais difíceis de rastrear e isolar.

Diferentes capacidades trazem diferentes níveis de risco. Ao separar o acesso de leitura, modificações de arquivos e ações no navegador, em vez de habilitar tudo de uma vez, você cria limites claros de execução. Essa separação limita o impacto de comportamentos inesperados e torna as tarefas individuais mais fáceis de entender e controlar.

As permissões se tornam ainda mais importantes quando comandos ou entradas mudam. Se o OpenClaw tiver acesso global para gravar arquivos ou fazer solicitações de rede e processar entradas externas, um único comando manipulado poderia sobrescrever arquivos, excluir dados ou enviar solicitações que você não pretendia. O problema não está apenas no comando — é a combinação de permissões amplas e entradas imprevisíveis.

Escopo de permissões para cada tarefa:

- Análise de logs → acesso somente leitura a pastas específicas

- Geração de relatórios → acesso de gravação a um diretório de saída

- Resumos de dados → sem gravação de arquivos ou solicitações externas

Se algo der errado, a ação fica contida. As permissões devem limitar o impacto por design — e não depender de comandos perfeitos.

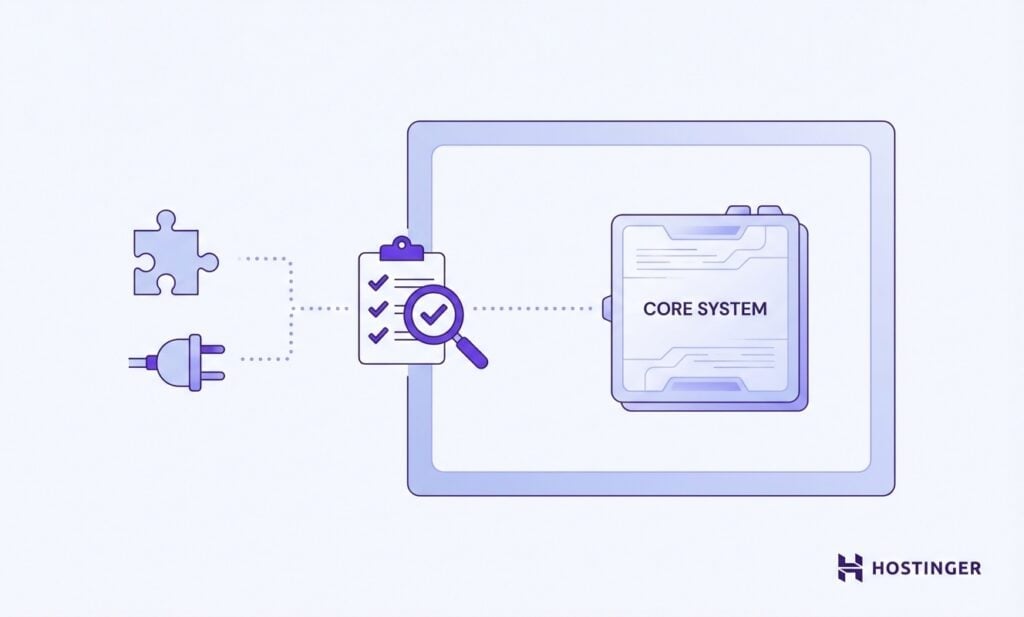

4. Trate habilidades como não confiáveis por padrão

Considere toda habilidade de terceiros ou da comunidade como não confiável até que você verifique seu comportamento. Uma habilidade é um código que você não escreveu e não tem total controle. Mesmo habilidades bem-intencionadas podem conter suposições inseguras, permissões excessivas ou efeitos colaterais que só aparecem em produção.

Antes de usar uma habilidade em produção, é importante:

- Revisar o que ela realmente faz, e não apenas sua descrição

- Testá-la com dados controlados e não sensíveis

- Executá-la em um ambiente isolado

- Confirmar quais permissões ela realmente precisa

Uma habilidade com acesso a gravação de arquivos ou à rede pode realizar ações indesejadas se combinada com permissões amplas ou entradas não confiáveis. Um componente mal projetado é o suficiente para ampliar sua superfície de ataque.

A verificação vem primeiro. A confiança segue as evidências, não a documentação.

5. Use ambientes isolados para execução

Execute o OpenClaw em um ambiente isolado para conter falhas e reduzir o risco no sistema como um todo. A isolação garante que erros, más configurações ou ações inesperadas não afetem o restante do seu servidor.

Evite rodar o OpenClaw diretamente no seu sistema principal. Em vez disso, utilize uma configuração containerizada, como o Docker, ou um ambiente virtual separado. Contêineres limitam o acesso a arquivos, permissões do sistema e dependências a um limite bem definido. Se algo quebrar, quebra dentro do contêiner — e não em todo o seu VPS.

A isolação muda o foco de assumir que tudo funcionará perfeitamente para limitar o impacto quando algo der errado. Mesmo com comandos cuidadosos e permissões restritas, resultados inesperados ainda podem ocorrer. Manter ambientes de execução separados reduz o alcance do problema e torna a recuperação mais simples quando surgem falhas.

6. Execute o OpenClaw em contas sem privilégio de administrador

Execute o OpenClaw sob um usuário dedicado e não administrativo para evitar danos no sistema como um todo. O acesso root ou administrativo permite que qualquer processo modifique arquivos críticos, pare serviços ou altere configurações do sistema. A maioria dos fluxos de trabalho do OpenClaw não exige esse nível de controle.

Crie um usuário de sistema separado para o OpenClaw, conceda apenas as permissões necessárias e defina quais arquivos e recursos o processo pode acessar. Alterar e gerenciar permissões no Linux para estabelecer esses limites mantém o OpenClaw operando dentro de um escopo bem definido, sem dar controle total sobre o sistema.

Se você processar entradas não confiáveis ou encontrar falhas lógicas, permissões limitadas mantêm o impacto contido. Ao reduzir o que o OpenClaw pode acessar, torna-se mais fácil se recuperar de falhas e fortalecer a segurança geral do VPS.

7. Proteja segredos e chaves de API adequadamente.

Mantenha segredos e chaves de API fora de códigos, comandos e arquivos de configuração. Credenciais embutidas no código podem se espalhar rapidamente por logs, backups, repositórios compartilhados e scripts de implantação. Uma vez expostas, elas permanecem válidas até serem rotacionadas, o que amplia o impacto de um único erro.

Carregue valores sensíveis em tempo de execução, em vez de armazená-los diretamente nos arquivos. Utilize variáveis de ambiente no Linux para injetar de forma segura as chaves de API e tokens em um processo. Essa abordagem centraliza o gerenciamento de segredos, simplifica a rotação e reduz a exposição acidental em controle de versões ou saídas de logs.

Essa separação é ainda mais importante quando o OpenClaw executa fluxos de trabalho automatizados. Se credenciais aparecerem dentro de comandos ou fluxos de dados, o OpenClaw pode acidentalmente exibi-las ou reutilizá-las. Mantenha segredos isolados das instruções e entradas do usuário para evitar divulgações não intencionais.

Importante! Se credenciais aparecerem em comandos, logs ou dados de saída, elas podem ser reutilizadas ou expostas de forma não intencional. Sempre separe segredos das instruções e dos dados em tempo de execução.

8. Suponha que comandos e dados podem ser manipulados

Considere que toda entrada externa é não confiável e pode tentar alterar o comportamento do OpenClaw. A injeção de comandos não é um risco hipotético. Ela ocorre quando instruções ocultas dentro de documentos, mensagens ou entradas de usuários substituem a tarefa pretendida.

Esse risco aumenta quando o OpenClaw lida com conteúdo que você não controla totalmente, como documentos enviados, e-mails, submissões de formulários ou textos fornecidos por usuários. Mesmo entradas aparentemente inofensivas podem conter instruções ou padrões embutidos que alteram a execução, caso sejam passados diretamente para comandos ou fluxos de trabalho sem verificações.

Projetar fluxos de trabalho seguros significa planejar para entradas hostis ou enganosas desde o início. Ao separar instruções dos dados, limitar as ações que os inputs podem acionar e evitar confiar cegamente em conteúdo externo, você reduz a chance de que comandos manipulados causem comportamentos indesejados. Tratar todos os dados externos como potencialmente inseguros mantém o controle nas suas mãos, mesmo quando as entradas forem imprevisíveis.

9. Atualize o OpenClaw regularmente e monitore seu comportamento

Mantenha o OpenClaw atualizado para reduzir a exposição a vulnerabilidades conhecidas e problemas de estabilidade. As atualizações incluem correções de segurança, ajustes de execução e medidas de proteção descobertas durante o uso no mundo real. Rodar versões desatualizadas aumenta o risco desnecessário.

Porém, as atualizações sozinhas não são suficientes. Após cada atualização, observe o comportamento do OpenClaw na prática, realizando as seguintes ações:

- Revise os logs em busca de novos alertas ou erros

- Monitore as ações executadas e o uso de permissões

- Compare os resultados em busca de alterações inesperadas

- Teste fluxos de trabalho críticos em um ambiente controlado

Assumir que a estabilidade foi alcançada sem uma verificação cria pontos cegos. Mesmo atualizações bem testadas podem introduzir regressões ou interagir de maneira diferente com configurações já existentes. Ao tratar as atualizações como pontos de verificação e não como fim do processo, você identifica problemas mais cedo e evita descobrir falhas apenas depois que elas impactam fluxos de trabalho ou dados em produção.

Como aplicar essas melhores práticas a casos reais de uso do OpenClaw

À medida que você avança de pequenos experimentos para fluxos de trabalho reais, os riscos mudam. Testes iniciais geralmente envolvem dados limitados e baixo impacto. Já casos de uso reais introduzem entradas externas, automação e dependências que podem falhar de maneiras que testes simples nunca revelariam.

À medida que as tarefas se tornam mais complexas ou sensíveis, é necessário apertar os controles. Permissões que eram adequadas para testes podem ser muito amplas para produção. A isolação, o gerenciamento de segredos e a validação de entradas se tornam mais importantes quando o OpenClaw começa a interagir com arquivos reais, serviços ou dados fornecidos por usuários.

O momento mais seguro para aplicar essas práticas é durante a configuração, não após os problemas aparecerem. Ao configurar o OpenClaw em um servidor pessoal, aplicar padrões rigorosos desde o início facilita a expansão das capacidades mais tarde, sem precisar refazer todo o ambiente.

Antes de habilitar novas funcionalidades, reavalie o caso de uso. Confirme se as permissões adicionais, o acesso à rede ou o escopo da automação não excedem as proteções já implementadas.

Todo o conteúdo dos tutoriais deste site segue os rigorosos padrões editoriais e valores da Hostinger.