OpenClaw Best Practices für eine sichere und zuverlässige Nutzung

Feb 18, 2026

/

Faradilla A.

/

6 Min. Lesezeit

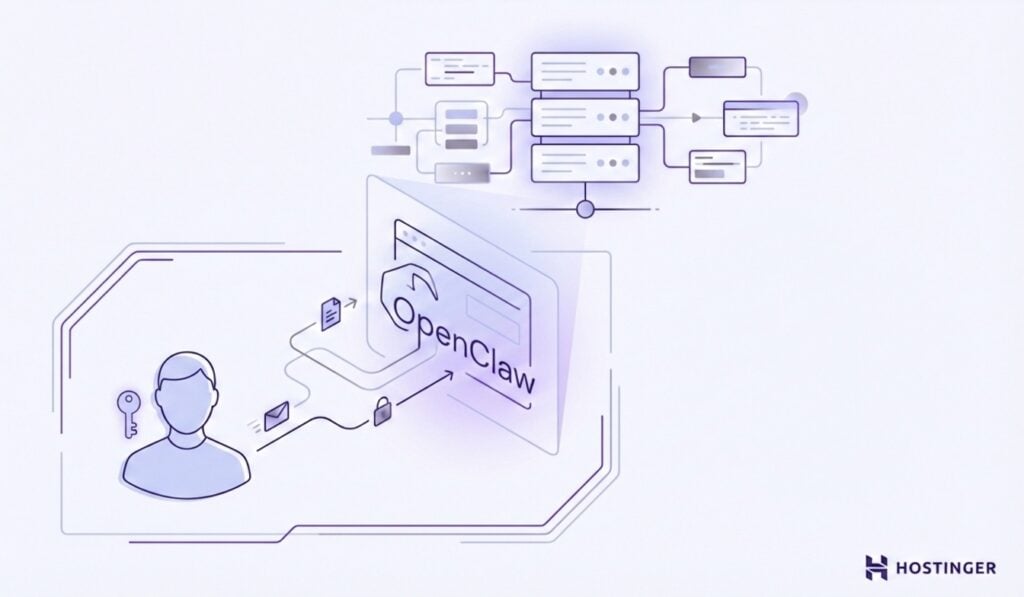

Die Best Practices für OpenClaw helfen Ihnen, KI-Agenten sicher in Produktionsumgebungen zu betreiben, indem sie Risiken reduzieren, unbeabsichtigte Aktionen begrenzen und verhindern, dass Ihr Server zur Angriffsfläche wird.

Da OpenClaw ein Open-Source-Framework für KI-Agenten ist, das in Ihrem Auftrag auf Dateien zugreifen, Browser steuern und mit Systemressourcen interagieren kann, hängt der sichere und zuverlässige Einsatz von strikten Zugriffskontrollen, isolierter Ausführung, granularen Berechtigungen, vorsichtigen Rollouts und durchdachten Hosting-Entscheidungen ab.

Die Einhaltung dieser Best Practices ist essenziell, nicht optional, und sorgt für vorhersehbare Automatisierung, begrenzt den Schadensradius und unterstützt eine zuverlässige Nutzung von KI-Agenten auf einem VPS ab dem ersten Tag.

1. Halten Sie OpenClaw standardmäßig privat

Halten Sie OpenClaw standardmäßig privat, um unnötige Exponierung zu vermeiden und das Risiko zu verringern, dass Ihr KI-Agent zur Angriffsfläche wird. OpenClaw interagiert direkt mit Dateien, Browsersitzungen und Systemressourcen. Jeder externe Zugriff erhöht daher die Wahrscheinlichkeit von Missbrauch, unerwartetem Verhalten oder automatisierten Scans.

Beginnen Sie damit, zu beschränken, wie OpenClaw erreichbar ist. Binden Sie den Dienst an localhost, um sicherzustellen, dass nur Ihr eigenes System damit kommunizieren kann. Dadurch werden die meisten externen Angriffsvektoren von Anfang an ausgeschlossen, sodass Sie in einer sichereren Umgebung beobachten können, wie sich OpenClaw verhält und welche Funktionen es ausführt.

Erweitern Sie den Zugriff nur, wenn eine klar definierte operative Notwendigkeit besteht. Gemäß den OpenClaw-Sicherheits-Best Practices sollte der Zugriff auch in internen Umgebungen bewusst und kontrolliert bleiben. Erlauben Sie ausschließlich Verbindungen, die Sie verstehen und erwarten, und erweitern Sie den Zugriff schrittweise, wenn ein klarer Anlass dafür besteht.

Warnung! Wenn Sie OpenClaw ohne strenge Zugriffskontrollen öffentlich im Internet bereitstellen, kann der Dienst unbeabsichtigt zur Angriffsfläche werden. Selbst ungenutzte Endpunkte können automatisch entdeckt und sondiert werden.

2. Beginnen Sie mit risikoarmen, schreibgeschützten Automatisierungen

Schreibgeschützte Aufgaben ermöglichen es Ihnen, zu beobachten, wie sich OpenClaw verhält, ohne Änderungen am System vorzunehmen. Aufgaben wie das Zusammenfassen von Daten, das Analysieren von Protokollen oder das Extrahieren von Informationen helfen Ihnen dabei, Ergebnisse, Entscheidungswege und Randfälle zu validieren, bevor reale Auswirkungen entstehen.

Wenn Sie mit Aktionen beginnen, die ausschließlich Daten lesen, können Sie überprüfen, ob Prompts wie erwartet funktionieren, Eingaben sicher verarbeitet werden und Ergebnisse in typischen OpenClaw-Anwendungsfällen konsistent bleiben, etwa beim Erstellen von Zusammenfassungen, beim Prüfen von Protokolldateien oder beim Überprüfen strukturierter Daten, bevor Sie Dateischreibvorgänge oder Browseraktionen aktivieren.

Sie gewinnen außerdem ein klareres Verständnis dafür, wie OpenClaw Anweisungen interpretiert, bevor der Agent Zugriff auf Dateischreibvorgänge oder Browseraktionen erhält.

Aktivieren Sie leistungsstarke Funktionen nicht zu früh. Dateiänderungen, externe Anfragen und automatisierte Browsersteuerung erschweren das Rückgängigmachen von Fehlern. Betrachten Sie diese Berechtigungen als etwas, das Sie sich durch Tests und Beobachtung erarbeiten, nicht als Standardeinstellung.

3. Begrenzen Sie Berechtigungen und Funktionen gezielt

Beschränken Sie die OpenClaw-Berechtigungen pro Aufgabe, um ein vorhersehbares Verhalten sicherzustellen und die Auswirkungen von Fehlern zu verringern. Globaler, dauerhaft aktiver Zugriff vergrößert den Umfang dessen, was OpenClaw jederzeit verändern kann. Wenn Workflows komplexer werden, erschweren weitreichende Berechtigungen das Nachverfolgen und Isolieren von Fehlern.

Unterschiedliche Funktionen gehen mit unterschiedlichen Risikostufen einher. Wenn Sie Lesezugriff, Dateischreibvorgänge und Browseraktionen voneinander trennen, anstatt alles gleichzeitig zu aktivieren, schaffen Sie klare Ausführungsgrenzen. Diese Trennung begrenzt die Auswirkungen unerwarteten Verhaltens und macht einzelne Aufgaben besser nachvollziehbar.

Berechtigungen gewinnen zusätzlich an Bedeutung, wenn sich Prompts oder Eingaben ändern. Verfügt OpenClaw über globalen Dateischreib- oder Netzwerkzugriff und verarbeitet externe Eingaben, kann bereits ein manipuliertes Prompt Dateien überschreiben, Daten löschen oder Anfragen senden, die Sie nicht beabsichtigt haben. Das Problem liegt nicht allein im Prompt, sondern in der Kombination aus weitreichenden Berechtigungen und unvorhersehbaren Eingaben.

Beschränken Sie die Berechtigungen konsequent auf die jeweilige Aufgabe:

- Protokollanalyse → Nur-Lesezugriff auf bestimmte Ordner

- Berichtserstellung → Schreibzugriff auf ein einzelnes Ausgabeverzeichnis

- Datenzusammenfassungen → keine Dateischreibvorgänge und keine ausgehenden Anfragen

Wenn etwas schiefgeht, bleibt die Aktion isoliert. Berechtigungen sollten die Auswirkungen von Anfang an durch das Design begrenzen – nicht von fehlerfreien Prompts abhängen.

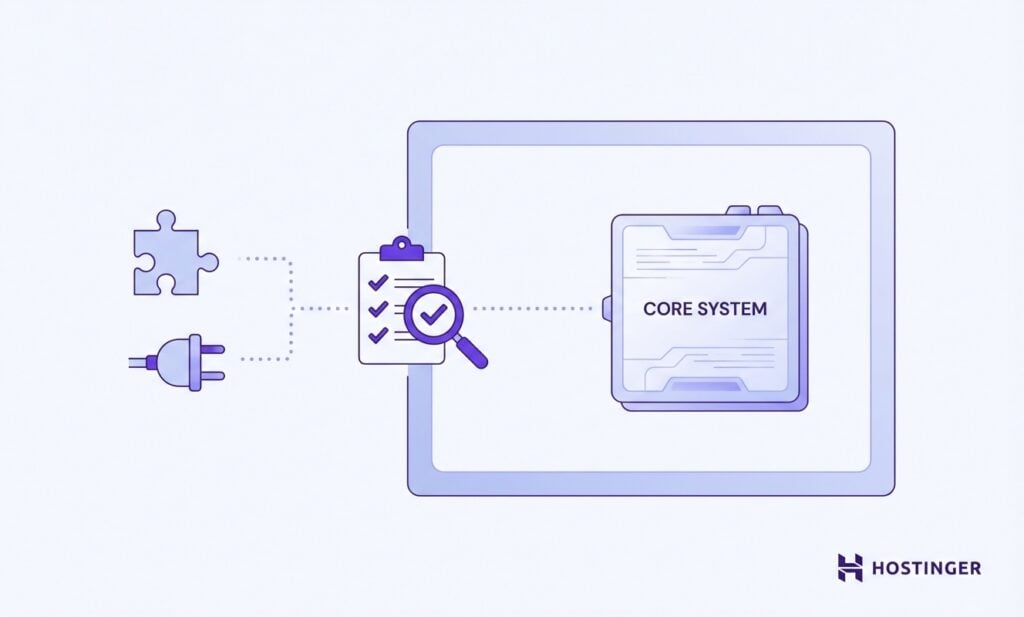

4. Behandeln Sie Skills standardmäßig als nicht vertrauenswürdig

Behandeln Sie jeden Drittanbieter- oder Community-Skill als nicht vertrauenswürdig, bis Sie dessen Verhalten überprüft haben. Ein Skill ist Code, den Sie nicht selbst geschrieben haben und nicht vollständig kontrollieren. Selbst gut gemeinte Skills können unsichere Annahmen, übermäßige Berechtigungen oder Nebenwirkungen enthalten, die erst im Produktivbetrieb sichtbar werden.

Bevor Sie einen Skill in der Produktion einsetzen, sollten Sie:

- Prüfen Sie, was der Skill tatsächlich ausführt – nicht nur seine Beschreibung lesen.

- Testen Sie den Skill mit kontrollierten, nicht sensiblen Daten.

- Führen Sie den Skill in einer isolierten Umgebung aus.

- Bestätigen Sie, welche Berechtigungen der Skill tatsächlich benötigt.

Ein Skill mit Dateischreib- oder Netzwerkzugriff kann unbeabsichtigte Aktionen ausführen, wenn er mit weitreichenden Berechtigungen oder nicht vertrauenswürdigen Eingaben kombiniert wird. Eine einzige schlecht konzipierte Komponente reicht aus, um Ihre Angriffsfläche zu vergrößern.

Verifizierung steht an erster Stelle. Vertrauen folgt auf überprüfbares Verhalten – nicht auf Dokumentation.

5. Verwenden Sie isolierte Umgebungen für die Ausführung

Führen Sie OpenClaw in einer isolierten Umgebung aus, um Ausfälle einzudämmen und das systemweite Risiko zu reduzieren. Isolation stellt sicher, dass Fehler, Fehlkonfigurationen oder unerwartete Aktionen nicht den gesamten Server beeinträchtigen.

Vermeiden Sie es, OpenClaw direkt auf Ihrem Hauptsystem auszuführen. Nutzen Sie stattdessen eine containerisierte Umgebung wie Docker oder eine separate virtuelle Umgebung. Container begrenzen Dateizugriff, Systemberechtigungen und Abhängigkeiten auf einen klar definierten Rahmen. Wenn etwas fehlschlägt, bleibt der Vorfall auf den Container beschränkt – nicht auf Ihren gesamten VPS.

Isolation verlagert den Fokus von der Annahme perfekten Verhaltens hin zur Begrenzung der Auswirkungen im Fehlerfall. Selbst bei sorgfältig formulierten Prompts und eingeschränkten Berechtigungen können unerwartete Ergebnisse auftreten. Die Trennung von Ausführungsumgebungen reduziert den Schadensradius und erleichtert die Wiederherstellung, wenn Probleme auftreten.

6. Führen Sie OpenClaw unter Konten ohne Administratorrechte aus

Führen Sie OpenClaw unter einem dedizierten Benutzerkonto ohne Administratorrechte aus, um systemweite Schäden zu verhindern. Root- oder Administratorrechte erlauben es jedem Prozess, kritische Dateien zu verändern, Dienste zu stoppen oder Systemkonfigurationen anzupassen. Die meisten OpenClaw-Workflows erfordern dieses Maß an Kontrolle nicht.

Erstellen Sie einen separaten Systembenutzer für OpenClaw, gewähren Sie diesem ausschließlich die notwendigen Berechtigungen und legen Sie fest, auf welche Dateien und Ressourcen der Prozess zugreifen darf. Das gezielte Konfigurieren und Verwalten von Linux-Berechtigungen stellt sicher, dass OpenClaw innerhalb eines klar definierten Rahmens arbeitet, statt uneingeschränkte Kontrolle über das System zu erhalten.

Wenn Sie nicht vertrauenswürdige Eingaben verarbeiten oder auf fehlerhafte Logik stoßen, begrenzen eingeschränkte Berechtigungen die Auswirkungen. Indem Sie den Zugriff von OpenClaw konsequent beschränken, erleichtern Sie die Wiederherstellung nach Vorfällen und stärken die Sicherheit Ihres VPS insgesamt.

7. Schützen Sie Secrets und API-Schlüssel ordnungsgemäß

Halten Sie Secrets und API-Schlüssel aus Code, Prompts und Konfigurationsdateien heraus. Hartcodierte Anmeldedaten verbreiten sich schnell über Protokolle, Backups, gemeinsam genutzte Repositories und Deployment-Skripte. Einmal offengelegt, bleiben sie bis zur Rotation gültig, wodurch sich die Auswirkungen eines einzelnen Fehlers verlängern.

Laden Sie sensible Werte zur Laufzeit, anstatt sie direkt in Dateien zu speichern. Verwenden Sie unter Linux Umgebungsvariablen, um API-Schlüssel und Tokens sicher an einen Prozess zu übergeben. Dieser Ansatz zentralisiert das Secret-Management, vereinfacht die Rotation und reduziert das Risiko einer versehentlichen Offenlegung in der Versionsverwaltung oder in der Protokollausgabe.

Diese Trennung ist noch wichtiger, wenn OpenClaw automatisierte Workflows ausführt. Wenn Zugangsdaten in Prompts oder Datenströmen erscheinen, kann OpenClaw diese unbeabsichtigt offenlegen oder wiederverwenden. Halten Sie Secrets strikt getrennt von Anweisungen und Benutzereingaben, um eine unbeabsichtigte Offenlegung zu verhindern.

Wichtig! Wenn Anmeldedaten in Prompts, Protokollen oder Ausgabedaten erscheinen, können sie unbeabsichtigt wiederverwendet oder offengelegt werden. Trennen Sie Secrets konsequent von Anweisungen und Laufzeitdaten.

8. Gehen Sie davon aus, dass Prompts und Daten manipuliert werden können

Gehen Sie davon aus, dass alle externen Eingaben nicht vertrauenswürdig sind und versuchen können, das Verhalten von OpenClaw zu beeinflussen. Prompt-Injection ist kein hypothetisches Risiko. Sie tritt auf, wenn versteckte Anweisungen in Dokumenten, Nachrichten oder Benutzereingaben die beabsichtigte Aufgabe außer Kraft setzen.

Dieses Risiko steigt, wenn OpenClaw Inhalte verarbeitet, die Sie nicht vollständig kontrollieren, etwa hochgeladene Dokumente, E-Mails, Formularübermittlungen oder von Nutzern bereitgestellten Text. Selbst scheinbar harmlose Eingaben können eingebettete Anweisungen oder Muster enthalten, die die Ausführung verändern, wenn sie ohne Überprüfung direkt in Prompts oder Workflows übernommen werden.

Die Gestaltung sicherer Workflows bedeutet, von Anfang an mit böswilligen oder irreführenden Eingaben zu rechnen. Wenn Sie Anweisungen von Daten trennen, einschränken, welche Aktionen Eingaben auslösen dürfen, und externen Inhalten nicht blind vertrauen, verringern Sie die Wahrscheinlichkeit, dass manipulierte Prompts zu unbeabsichtigtem Verhalten führen. Wenn Sie alle externen Daten als potenziell unsicher behandeln, behalten Sie die Kontrolle – selbst bei unvorhersehbaren Eingaben.

9. Aktualisieren Sie OpenClaw regelmäßig und überwachen Sie das Verhalten

Halten Sie OpenClaw auf dem neuesten Stand, um das Risiko durch bekannte Schwachstellen und Stabilitätsprobleme zu verringern. Updates umfassen Sicherheits-Patches, Korrekturen im Ausführungsverhalten und Schutzmechanismen, die im Praxiseinsatz identifiziert wurden. Der Betrieb veralteter Versionen erhöht das vermeidbare Risiko.

Updates allein reichen jedoch nicht aus. Beobachten Sie nach jedem Update, wie sich OpenClaw in der Praxis verhält:

- Überprüfen Sie die Protokolle auf neue Warnungen oder Fehler.

- Überwachen Sie ausgeführte Aktionen und die Nutzung von Berechtigungen.

- Vergleichen Sie Ausgaben auf unerwartete Änderungen.

- Testen Sie kritische Workflows in einer kontrollierten Umgebung.

Stabilität ohne Überprüfung vorauszusetzen, schafft blinde Flecken. Selbst gut getestete Updates können Regressionen einführen oder anders mit bestehenden Konfigurationen interagieren. Wenn Sie Updates als Kontrollpunkte statt als Endpunkte betrachten, erkennen Sie Probleme frühzeitig und vermeiden, Schwierigkeiten erst zu bemerken, nachdem sie sich auf Live-Workflows oder Daten ausgewirkt haben.

So wenden Sie diese Best Practices auf reale OpenClaw-Anwendungsfälle an

Wenn Sie von kleinen Experimenten zu produktiven Workflows übergehen, verändern sich die Risiken. Frühe Tests umfassen in der Regel begrenzte Daten und geringe Auswirkungen. Reale Anwendungsfälle bringen externe Eingaben, Automatisierung und Abhängigkeiten mit sich, die auf eine Weise versagen können, die in einfachen Tests nicht sichtbar wird.

Je komplexer oder sensibler Aufgaben werden, desto strenger müssen die Kontrollen ausfallen. Berechtigungen, die für Tests ausreichend waren, können in der Produktion zu weit gefasst sein. Isolation, Secret-Management und Eingabevalidierung gewinnen an Bedeutung, sobald OpenClaw mit realen Dateien, Diensten oder von Nutzern bereitgestellten Daten interagiert.

Der sicherste Zeitpunkt, diese Best Practices umzusetzen, ist während der Einrichtung – nicht erst, nachdem Probleme auftreten. Wenn Sie OpenClaw auf einem eigenen Server einrichten, erleichtert die konsequente Anwendung restriktiver Standardeinstellungen von Anfang an die spätere Erweiterung des Funktionsumfangs, ohne dass Sie Ihre gesamte Umgebung grundlegend überarbeiten müssen.

Bevor Sie neue Funktionen aktivieren, prüfen Sie den jeweiligen Anwendungsfall erneut. Bestätigen Sie, dass zusätzliche Berechtigungen, Netzwerkzugriffe oder ein erweiterter Automatisierungsumfang die bestehenden Schutzmaßnahmen nicht überschreiten.

Alle Tutorial-Inhalte auf dieser Website unterliegen Hostingers strengen redaktionellen Standards und Normen.