Dec 18, 2025

Angelique T.

22min Lezen

WordPress is het populairste content management systeem (CMS), 43,2% van alle websites draaien erop. Die enorme populariteit maakt het platform helaas ook een aantrekkelijk doelwit voor cybercriminelen die misbruik maken van beveiligingslekken.

Dit betekent niet dat WordPress zelf slecht beveiligd is. Vaak ontstaan kwetsbaarheden door een gebrek aan beveiligingsbewustzijn bij gebruikers. Veel mensen weten niet wat hun zwakke plekken zijn. Daarom is het slim om voorzorgsmaatregelen te nemen zodat je website geen doelwit wordt voor hackers. Dat is ontzettend belangrijk!

In dit artikel bespreken we 22 methoden om de beveiliging van WordPress te verbeteren en je website te beschermen tegen allerlei cyberaanvallen. Je krijgt praktische tips, met én zonder WordPress plug-ins. Sommige methoden zijn zelfs toepasbaar op andere platforms dan WordPress.

Laten we samen het de hackers moeilijker maken!

Wil jij goede beveiliging voor jouw WordPress site, maar heb je geen tijd om te lezen? Bekijk dan deze video tutorials met meer informatie over WordPress beveiligen.

Het toepassen van slechts één of twee beveiligingsmaatregelen is niet genoeg om je WordPress site écht veilig te maken.

Download onze WordPress Security Checklist en houd bij welke belangrijke beveiligingsmaatregelen je al hebt doorgevoerd. Daarnaast delen we handige beveiligingstips om je website nog beter te beschermen.

1. Zorg dat je site altijd up-to-date is.

2. Gebruik krachtige inloggegevens voor wp-admin.

3. Stel een safelist en blocklist in voor de beheerpagina.

4. Kies een betrouwbaar WordPress thema.

5. Installeer een SSL-certificaat voor een veilige gegevensoverdracht.

6. Verwijder ongebruikte WordPress thema’s en plug-ins.

7. Zet twee-factor-authenticatie aan.

8. Maak regelmatig back-ups.

9. Beperk het aantal mislukte inlogpogingen.

10. Verander de URL van je WP inlogpagina.

11. Log inactieve gebruikers automatisch uit.

12. Houd gebruikersactiviteit in de gaten.

13. Scan je website regelmatig op malware.

14. Zet de PHP-foutrapportage uit.

15. Stap over naar een veiligere webhost.

16. Schakel bestandsbewerking uit.

17. Gebruik .htaccess om het uitvoeren van PHP-bestanden te blokkeren en wp-config.php te beschermen.

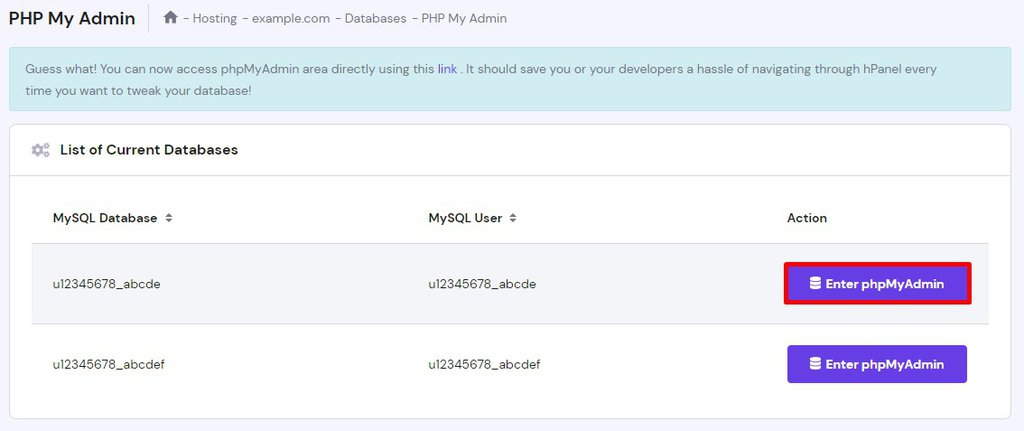

18. Pas de standaard WordPress database prefix aan.

19. Schakel de XML-RPC functie uit.

20. Verberg de WordPress versie van je website.

21. Blokkeer hotlinking vanaf andere websites.

22. Beheer de rechten van bestanden en mappen.

In dit gedeelte bespreken we zes algemene beveiligingstips voor WordPress die geen geavanceerde technische kennis en risicovolle investeringen vereisen. Zelfs een beginner kan deze eenvoudige acties uitvoeren, zoals het updaten van WordPress software en het verwijderen van ongebruikte thema’s.

Er verschijnen regelmatig updates om zowel de prestaties als de beveiliging van je website te verbeteren, zodat je beter beschermd bent tegen cyberdreigingen.

Het updaten van je WP versie is één van de eenvoudigste manieren om de beveiliging van je website te verbeteren. Toch draait 35,3% van de WordPress websites nog op verouderde versies, wat ze kwetsbaarder maakt.

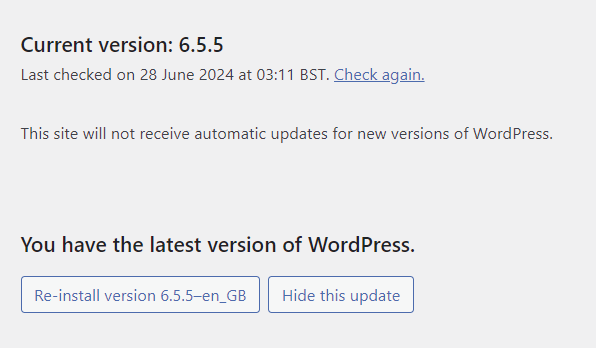

Om te controleren of je de nieuwste versie gebruikt, log je op je WordPress in en ga je naar Dashboard → Updates in het linkermenu. Als je versie verouderd is, is het raadzaam om deze zo snel mogelijk bij te werken.

Het is ook belangrijk dat je de thema’s en plug-ins die op je WordPress website zijn geïnstalleerd regelmatig bijwerkt. Verouderde thema’s en plug-ins kunnen conflicten veroorzaken met de nieuwste versie van de WordPress basissoftware, wat fouten en beveiligingsrisico’s tot gevolg kan hebben.

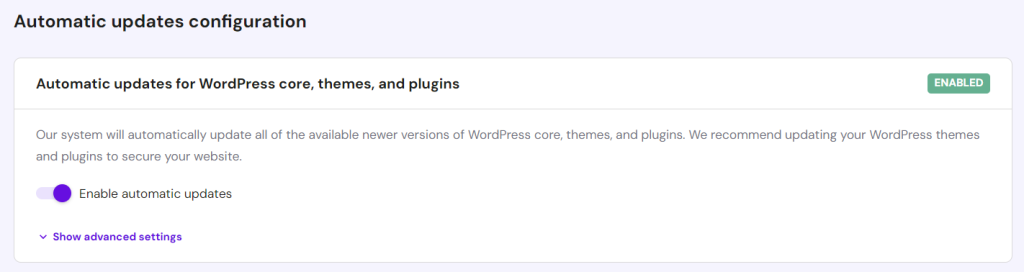

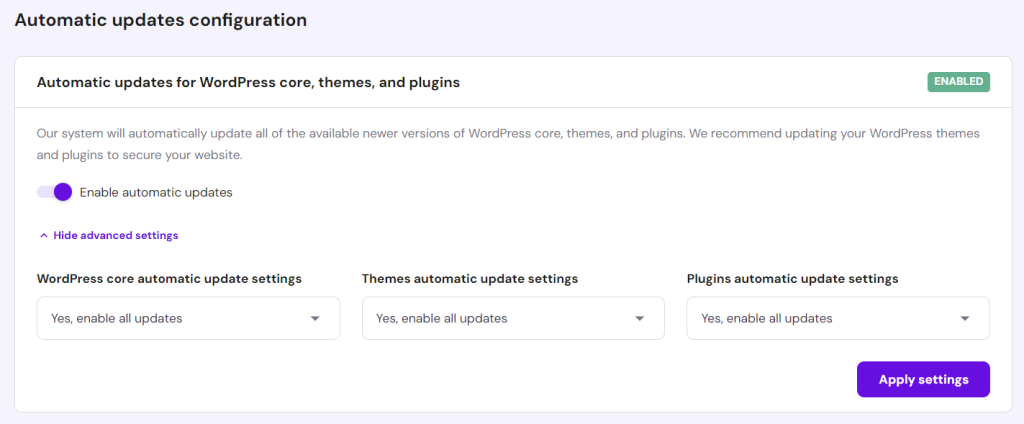

Om te voorkomen dat je website met verouderde software draait, kun je automatische updates inschakelen. Voor Hostinger gebruikers is dit eenvoudig te regelen via het hPanel dashboard.

Automatische updates kunnen je werkdruk verlichten, maar ze kunnen ook je website laten crashen door incompatibiliteit met oudere plug-ins of thema’s. Als je deze optie inschakelt, zorg er dan voor dat je regelmatig een back-up van je website maakt, zodat je in geval van een probleem eenvoudig kunt terugkeren naar de vorige versie.

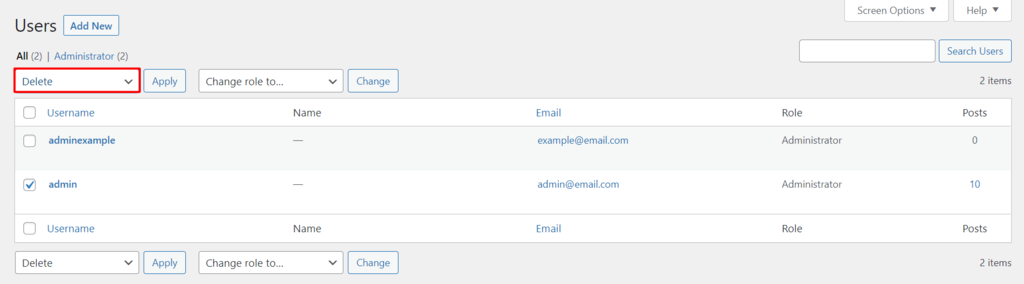

Een veelgemaakte fout van gebruikers is het kiezen van gemakkelijk te raden standaard gebruikersnaam, zoals “admin”, “administrator” of “test”. Dit verhoogt het risico op brute force aanvallen. Daarnaast richten aanvallers zich vaak op WordPress websites met zwakke wachtwoorden.

Daarom raden we aan om je gebruikersnaam en wachtwoord uniek en complexer te maken.

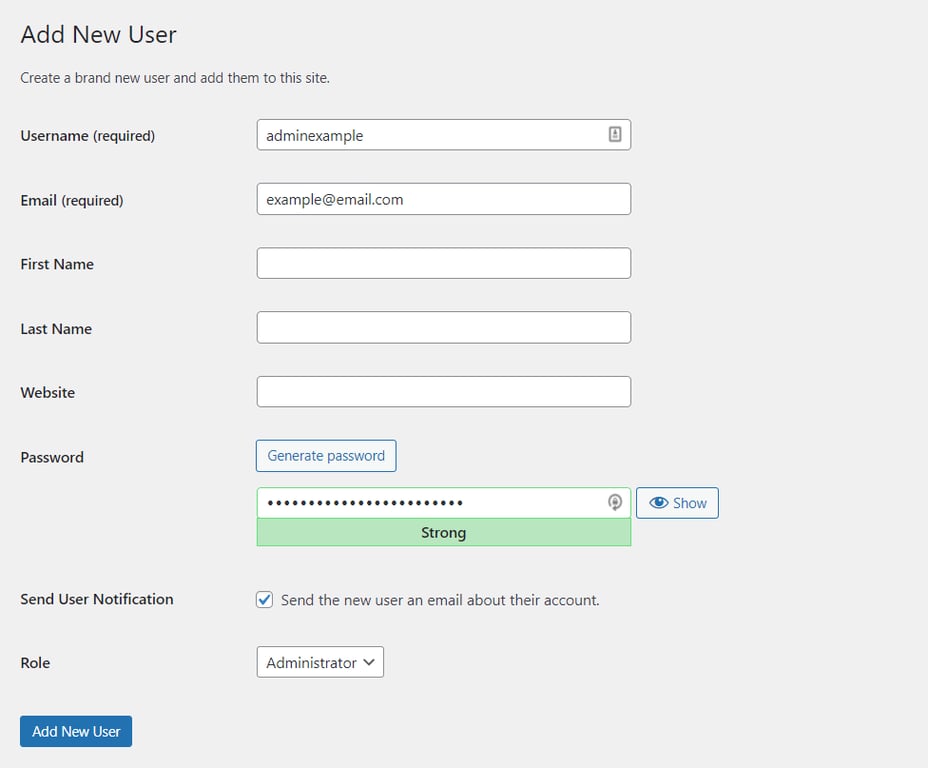

Een alternatief is om de volgende stappen te volgen en een nieuw WordPress beheerdersaccount aan te maken met een nieuwe gebruikersnaam:

Gebruik cijfers, symbolen, speciale tekens, hoofdletters en kleine letters in je wachtwoord. We raden ook aan om meer dan 12 tekens te gebruiken, omdat langere wachtwoorden veel moeilijker te kraken zijn.

Hoe langer het wachtwoord, hoe veiliger. Sterke wachtwoorden hoeven echter niet altijd lang en complex te zijn. Gebruik speciale tekens en cijfers in plaats van voor de hand liggende letters. Bijvoorbeeld, gebruik 41@bAm@! in plaats van Alabama!, wat makkelijker te onthouden is, maar moeilijker te kraken. Je kunt ook een patroon op het toetsenbord gebruiken in plaats van gewone woorden, zoals qpzmwoxn. Combineer deze methodes om een sterker wachtwoord te maken.

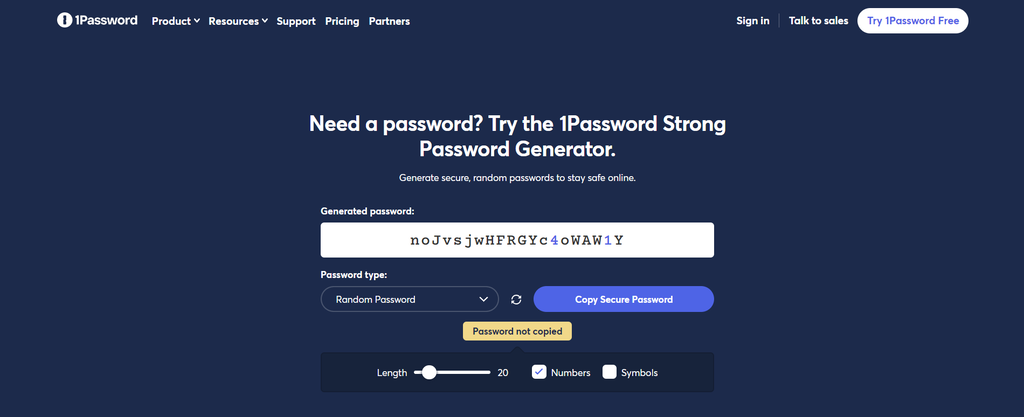

Heb je hulp nodig bij het maken van een sterk wachtwoord? Gebruik dan online tools als 1Password. Met hun wachtwoordbeheer kun je ook al je sterke wachtwoorden veilig opslaan, zodat je ze niet allemaal hoeft te onthouden.

Nadat je een nieuwe WordPress gebruikersnaam hebt aangemaakt, is het belangrijk om de oude gebruikersnaam te verwijderen. Volg deze stappen:

Om je site veilig te houden, is het ook belangrijk dat je het netwerk controleert voordat je inlogt. Als je onbewust verbonden bent met een Hotspot Honeypot, een netwerk dat wordt beheerd door hackers, loop je het risico dat je inloggegevens naar de beheerders lekken.

Zelfs openbare netwerken, zoals de WiFi in een schoolbibliotheek, zijn misschien niet zo veilig als ze lijken. Hackers kunnen je verbinding onderscheppen en onversleutelde gegevens stelen, waaronder je inloggegevens.

Daarom raden we aan om een VPN te gebruiken wanneer je verbinding maakt met een openbaar netwerk. Het zorgt voor extra versleuteling van de verbinding, waardoor het moeilijker wordt om gegevens te onderscheppen en je online activiteiten worden beschermd.

Door URL Lockdown in te schakelen, bescherm je je inlogpagina tegen ongeautoriseerde IP-adressen en brute force aanvallen. Hiervoor heb je een web application firewall (WAF) voor WordPress nodig, zoals Cloudflare of Sucuri.

Met Cloudflare kun je een zone lockdown regel instellen. Hiermee geef je aan welke URL’s je wilt afschermen en welk IP-bereik wél toegang krijgt. Iedereen buiten dit bereik wordt geblokkeerd.

Sucuri biedt een vergelijkbare functie, genaamd URL Path Blacklist. Eerst voeg je de URL van je inlogpagina aan de blocklist toe, zodat niemand deze kan openen. Daarna maak je een safelist met IP-adressen die wél toegang krijgen.

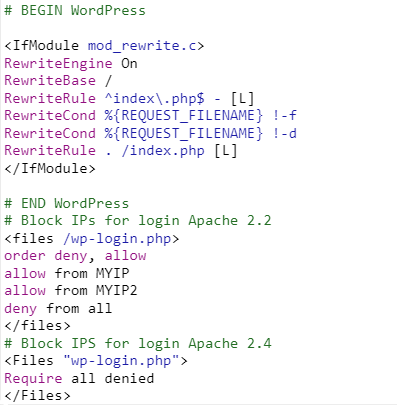

Je kunt de toegang tot je inlogpagina ook beperken door het .htaccess bestand van je website aan te passen. Ga naar je hoofdmap om het bestand te openen.

Voordat je wijzigingen doorvoert, is het slim om een back-up van het oude .htaccess bestand te maken. Mocht er iets misgaan, dan kun je je website eenvoudig herstellen.

Als je deze regel aan .htaccess toevoegt, beperk je de toegang tot wp-login.php tot slechts één IP-adres. Aanvallers kunnen dus niet vanaf andere locaties jouw inlog-pagina bereiken.

# Block IPs for login Apache 2.2 <files /wp-login.php> order deny,allow allow from MYIP allow from MYIP2 deny from all </files> # Block IPS for login Apache 2.4 <Files "wp-login.php"> Require all denied </Files>

Plaats deze regel na de # BEGIN WordPress en # END WordPress opdrachten, zoals hieronder weergegeven.

Deze regel is zelfs van toepassing als je geen statisch IP gebruikt, aangezien je logins kunt beperken tot het algemene bereik van je ISP.

Je kunt deze regel ook gebruiken om andere beveiligde URL’s te beperken, zoals /wp-admin.

Let op: blocklists werken alleen tegen bekende bedreigingen. Hackers kunnen malware maken die speciaal is ontworpen om detectie door blocklist-systemen te omzeilen. Hoewel safelisting voor betere beveiliging zorgt, is het ook complexer om in te stellen, vooral als je dit door een derde partij wilt laten doen. Ze hebben namelijk informatie nodig over alle applicaties die je gebruikt.

Nulled WordPress thema’s zijn ongeautoriseerde kopieën van premium thema’s. Ze lijken misschien goedkoop, maar ze brengen veel beveiligingsrisico’s met zich mee.

De meeste nulled thema’s zijn gehackte versies van originele thema’s, waarbij hackers kwaadaardige code toevoegen, zoals malware en spam links. Deze thema’s kunnen ook achterdeurtjes creëren voor meer aanvallen op je WordPress website.

Omdat nulled thema’s illegaal zijn, krijg je geen ondersteuning van de ontwikkelaars. Als er iets misgaat, moet je het zelf oplossen.

Gebruik thema’s uit de officiële WordPress bibliotheek of van betrouwbare ontwikkelaars als je veilig wilt blijven. Je kunt ook veel premium thema’s vinden op gerenommeerde thema marktplaatsen als ThemeForest en Envato.

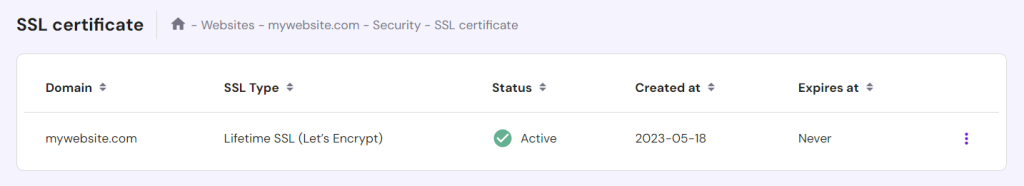

Secure Sockets Layer (SSL) versleutelt de gegevens die tussen websites en bezoekers worden uitgewisseld, wat de beveiliging tegen gegevensdiefstal door aanvallers verbetert. Websites met een SSL-certificaat gebruiken het HTTPS protocol in plaats van HTTP, waardoor ze makkelijk te herkennen zijn.

De meeste hostingbedrijven leveren SSL bij hun hostingplannen. Hostinger, bijvoorbeeld, biedt gratis levenslange Let’s Encrypt SSL-certificaten bij alle WordPress hostingplannen. Onze gebruikers kunnen de SSL-status controleren via Websites → Beveiliging → SSL in het hPanel dashboard.

Voor niet-Hostinger gebruikers kunnen plug-ins zoals Really Simple SSL of SSL Insecure Content Fixer de technische aspecten en SSL-activatie in een paar klikken regelen. Met de premium versie van Really Simple SSL kun je zelfs HTTP Strict Transport Security headers inschakelen om HTTPS op je website af te dwingen.

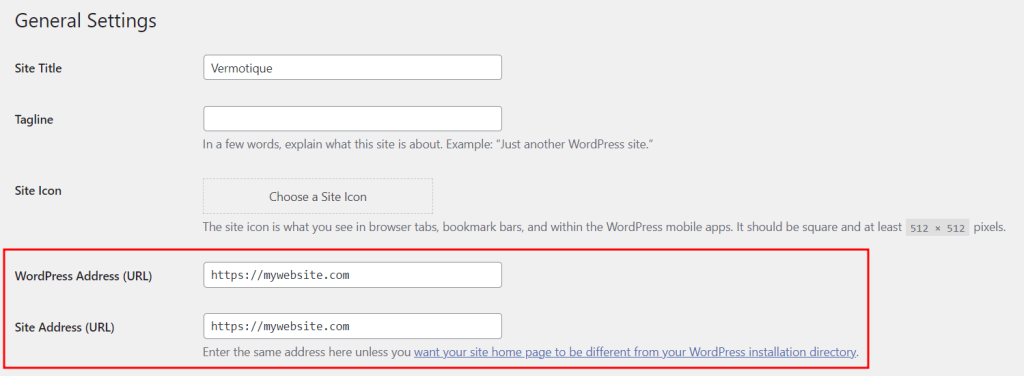

Als je dat gedaan hebt, moet je de URL van je website aanpassen van HTTP naar HTTPS. Ga hiervoor naar Instellingen → Algemeen en pas de URL’s aan in de vereiste velden WordPress adres en Website adres.

Als je ongebruikte plugins en thema’s op je site laat staan, kan dat schadelijk zijn, vooral als de plugins en thema’s verouderd zijn. Verouderde plugins en thema’s verhogen het risico op cyberaanvallen, omdat hackers ze kunnen gebruiken om toegang tot je site te krijgen.

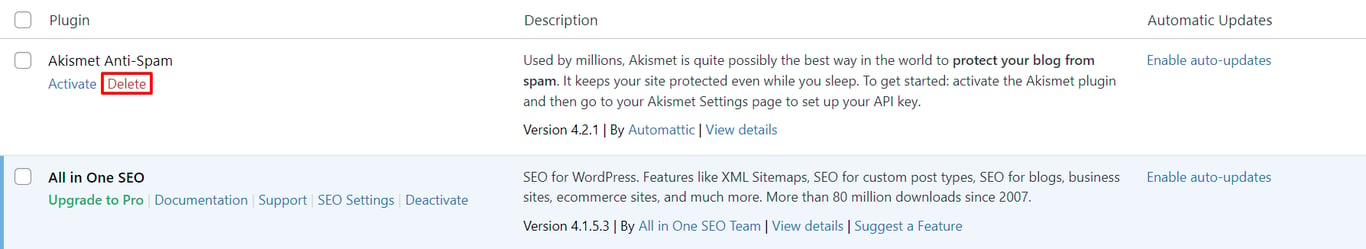

Volg onderstaande stappen om ongebruikte WordPress plug-ins te verwijderen:

Let op: de verwijderknop is alleen beschikbaar na het deactiveren van de plug-in.

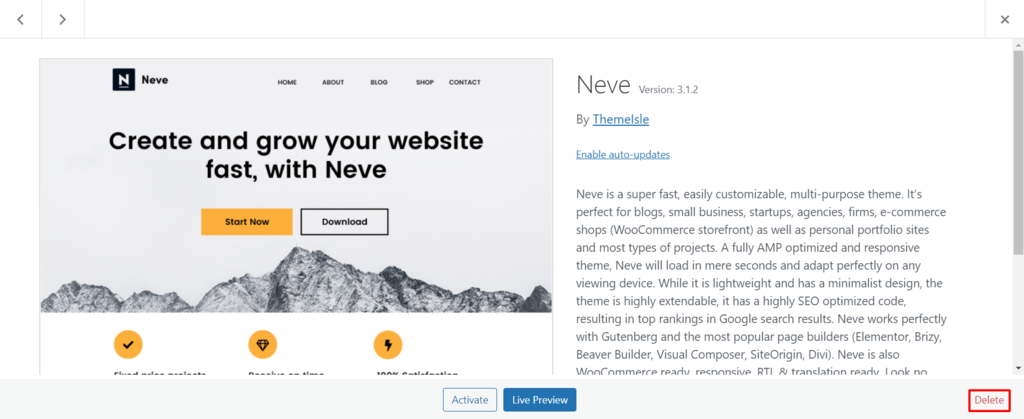

Hier zijn de stappen om een ongebruikt thema te verwijderen:

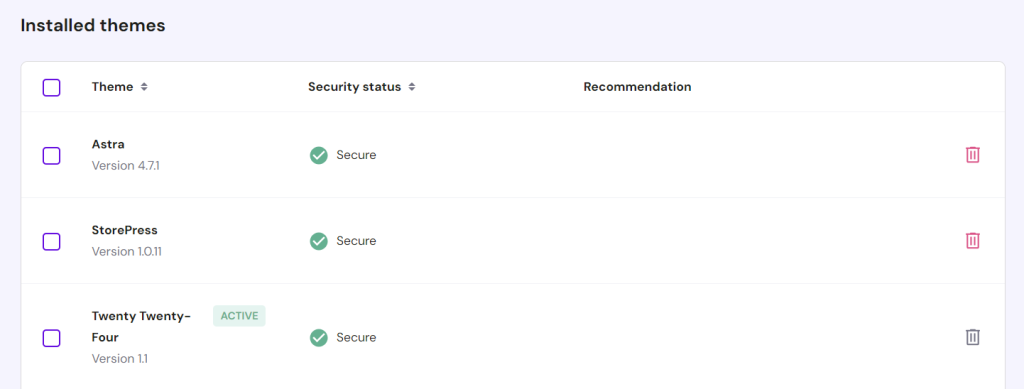

Hostinger gebruikers kunnen geïnstalleerde plug-ins en thema’s via het hPanel dashboard beheren. Ga naar Websites → WordPress → Beveiliging en scroll naar beneden naar Geïnstalleerde thema’s en Geïnstalleerde plug-ins. Klik op het prullenbak pictogram en verwijder inactieve add-ons.

Bij het verwijderen van een populaire WordPress plugin of thema uit je WordPress beheerpaneel, heb je misschien niet de mogelijkheid om een aangepaste uninstaller te gebruiken, waarbij je ervoor kunt kiezen om alle gegevens met betrekking tot die plugin of dat thema volledig te verwijderen. In dit geval moet je dit via een FTP-client uitvoeren, waarbij je toegang krijgt tot je database en de plugin of het thema handmatig verwijdert.

Het installeren van security plugins is een handige manier om je website te beschermen, maar let erop dat je deze plugins niet allemaal tegelijk installeert, zonder dat je er verder over nadenkt, want te veel plugins kunnen je site vertragen.

Bepaal eerst wat je precies nodig hebt, zodat je de meest effectieve plug-ins voor je website installeert.

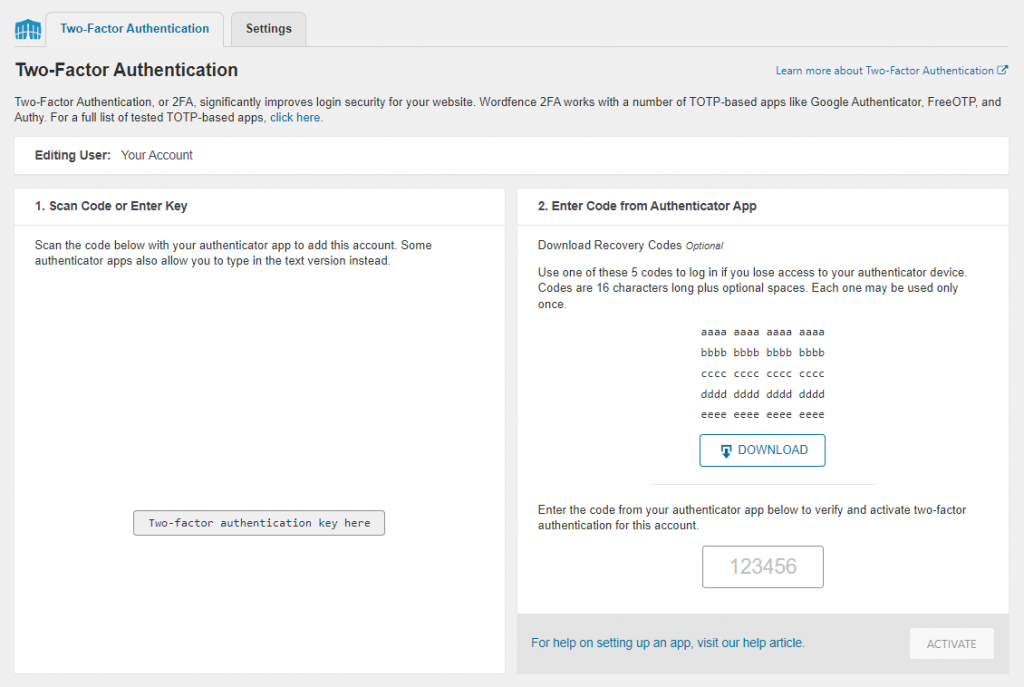

Activeer twee-factor-authenticatie (2FA) als extra versterking van het inlogproces op je WordPress website. Deze authenticatiemethode voegt een tweede laag WordPress beveiliging aan de inlogpagina toe. Je moet namelijk een unieke code invoeren om het inlogproces te kunnen voltooien.

De code is alleen voor jou beschikbaar via een sms-bericht of een verificatie-app van derden.

Om 2FA op je WordPress website in te schakelen, installeer je eerst een inlogbeveiligingsplug-in zoals Wordfence Login Security. Daarnaast moet je een verificatie-app van derden, zoals Google Authenticator, op je mobiele telefoon installeren.

Als je niet zeker weet welke twee-factor-authenticatie plug-in je moet gebruiken, kies dan de meest frequent bijgewerkte en beoordeelde plug-in.

Zodra je de plug-in en de verificatie-app hebt geïnstalleerd, volg je de volgende stappen om twee-factor-authenticatie in te schakelen:

Download ook de meegeleverde herstelcodes, voor het geval je de toegang tot het apparaat met de authenticatie-app verliest.

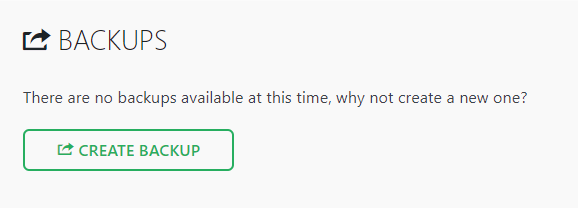

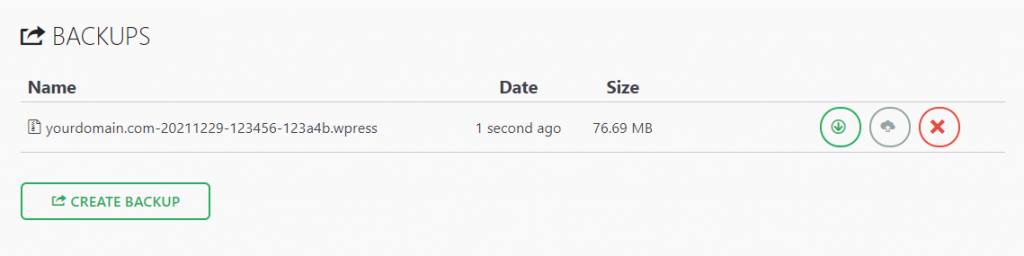

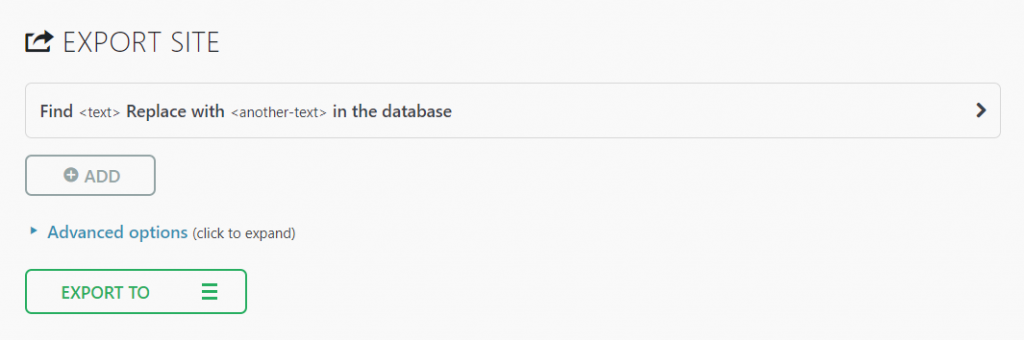

Het is belangrijk dat je regelmatig een back-up van je WordPress website maakt, want dit helpt je om je site te herstellen na incidenten, zoals cyberaanvallen of fysieke schade aan het datacenter.

Het back-upbestand moet alle WordPress installatie-bestanden bevatten, zoals je database en de WordPress core-bestanden.

Met WordPress kun je een back-up maken met een plug-in als All-in-One WP Migration. Volg de volgende stappen om een back-upbestand met deze plugin te maken:

In geval van een incident kun je je WordPress website herstellen met de import-tool van All-in-One WP Migration.

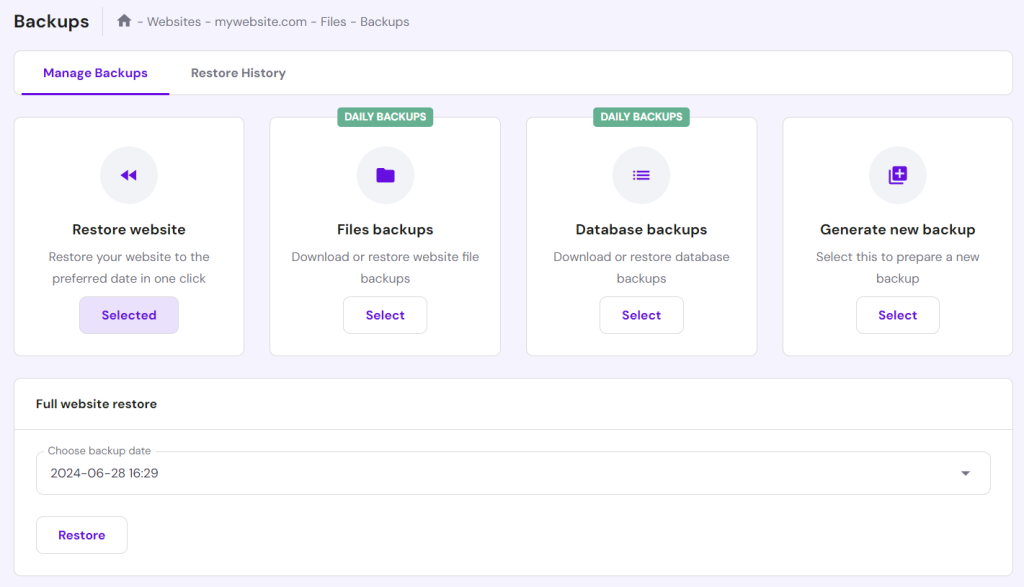

Hostinger biedt bij alle hostingplannen een gebruiksvriendelijke back-up functie in het hPanel dashboard. Navigeer naar Websites → Bestanden → Back-ups voor het beheer van je back-ups, inclusief het genereren van een nieuwe back-up en het terugzetten van een oude versie.

Bovendien profiteren gebruikers van het WordPress Business hostingplan en hoger van ingebouwde dagelijkse back-ups.

Ik zou het opslaan van website back-ups op een pc niet aanraden. Gebruik in plaats daarvan opslagprogramma’s als Google Drive. Maar als je besluit om dit toch te doen, dan kun je dit het beste op minstens drie locaties doen, bijvoorbeeld op je computer, een USB-stick en een externe opslag zoals Dropbox.

WordPress biedt gebruikers de mogelijkheid een onbeperkt aantal inlogpogingen op de site. Helaas kunnen hackers met brute kracht proberen toegang te krijgen tot het beheergebied van jouw WordPress door verschillende combinaties van wachtwoorden te gebruiken, totdat ze het juiste wachtwoord vinden.

Daarom is het verstandig om het aantal inlogpogingen te beperken en zo dergelijke aanvallen op de website te voorkomen. Het beperken van mislukte pogingen helpt ook bij het monitoren van verdachte activiteiten op je site.

De meeste gebruikers hebben maar één poging of een paar mislukte pogingen nodig, dus wees op je hoede bij twijfelachtige IP-adressen die het maximale aantal pogingen gebruiken.

Een manier om de inlogpogingen te beperken, en zo de veiligheid van WordPress te verhogen, is het gebruik van een plug-in. Er zijn veel goede opties beschikbaar, zoals:

Eén van de risico’s van de implementatie van deze WordPress beveiligingsmaatregel is dat een legitieme gebruiker wordt geblokkeerd voor de WordPress admin. Toch hoef je je daar geen zorgen over te maken, want er zijn veel manieren om geblokkeerde WordPress accounts te herstellen.

Als je nog een stap verder wilt gaan in de bescherming van je website tegen brute force aanvallen, kun je overwegen om de URL van de inlogpagina te wijzigen.

Alle WordPress websites hebben dezelfde standaard login URL – yourdomain.com/wp-admin. Het gebruik van de standaard inlog URL maakt het hackers gemakkelijk om je inlogpagina aan te vallen.

Plug-ins zoals WPS Hide Login en Change wp-admin Login maken het mogelijk om de login URL aan te passen.

Als je de WPS Hide Login plug-in gebruikt, volg dan deze stappen om de URL van je WordPress inlogpagina te veranderen:

Veel gebruikers vergeten uit te loggen van de website en hun sessies lopen zo gewoon door. Op deze manier kan iemand anders, die hetzelfde apparaat gebruikt, toegang krijgen tot het gebruikersaccount en mogelijk vertrouwelijke gegevens misbruiken. Dit geldt vooral voor gebruikers die openbare computers in internetcafés of openbare bibliotheken gebruiken.

Daarom is het cruciaal dat je je WordPress website zo configureert, dat inactieve gebruikers automatisch worden uitgelogd. De meeste bancaire sites gebruiken deze techniek ter voorkoming van toegang tot hun site van onbevoegde bezoekers, zodat de gegevens van hun klanten veilig blijven.

Het gebruik van een WordPress security plugin als Inactive Logout is één van de eenvoudigste manieren om inactieve gebruikersaccounts automatisch uit te loggen. Naast het beëindigen van inactieve gebruikers, kan deze plugin ook een aangepast bericht versturen om de inactieve gebruikers te waarschuwen, dat hun website sessie binnenkort zal eindigen.

Identificeer ongewenste of kwaadaardige acties die je website in gevaar brengen door activiteiten in je beheergebied te volgen.

Daarom adviseren we je om deze methode te gebruiken als meerdere gebruikers of auteurs toegang hebben tot je WordPress website. Gebruikers kunnen namelijk instellingen wijzigen die ze eigenlijk niet zouden moeten wijzigen, zoals bijvoorbeeld het veranderen van thema’s of het configureren van plugins.

Als je hun activiteiten monitort, weet je wie verantwoordelijk is voor die ongewenste wijzigingen en of een onbevoegd persoon je WordPress website heeft gekraakt.

De eenvoudigste manier om gebruikersactiviteiten te monitoren is door een WordPress plugin te gebruiken, zoals:

Het AV-TEST Institute registreert elke dag meer dan 450.000 nieuwe malware– en potentieel ongewenste toepassingen (PUA). Sommige malware heeft zelfs een polymorf karakter, wat betekent dat het zich kan aanpassen en zo veiligheidsdetectie kan vermijden.

Het is dus van cruciaal belang dat je je WordPress site regelmatig scant op malware, omdat aanvallers voortdurend nieuwe soorten bedreigingen ontwikkelen.

Gelukkig zijn er veel goede WordPress malware scanner plugins die kunnen checken op kwaadaardige software en de beveiliging van WordPress kunnen verbeteren.

Onze experts raden de volgende goede security plugins aan om op je site te installeren:

Als je WordPress website is geïnfecteerd met malware, volg dan de volgende belangrijke stappen:

1. Zorg ervoor dat je altijd toegang hebt tot je wp-admin, voer een scan uit en verwijder de malware.

2. Zorg dat je plug-ins, thema’s en de WordPress basissoftware up-to-date zijn.

3. Controleer op kwetsbaarheden in je database en kijk of je plug-ins of thema’s als een risico vermeld staan.

Het is ook mogelijk om de beveiliging van je website te verbeteren zonder dat je plug-ins gebruikt. Voor de meeste van deze taken moet je de code van je website aanpassen, maar maak je geen zorgen – we laten je stap voor stap zien hoe je dat doet.

De PHP-foutrapportages tonen volledige informatie over de pagina’s en bestandsstructuur van je website, waardoor het een handige functie is om de PHP-scripts van je website te controleren.

Echter, de weergave van de kwetsbaarheden van je website in de back-end is een serieuze WordPress beveiligingsfout.

Als er bijvoorbeeld een specifieke plug-in wordt getoond, waar deze foutmelding in is verschenen, kunnen cybercriminelen de kwetsbaarheden van die plug-in gebruiken.

Er zijn twee manieren om de PHP-foutrapportage uit te schakelen: via het PHP-bestand of via het configuratiescherm van je hostingaccount.

Het PHP-bestand wijzigen

Volg deze stappen om je PHP-bestand aan te passen:

error_reporting(0); @ini_set(‘display_errors’, 0);

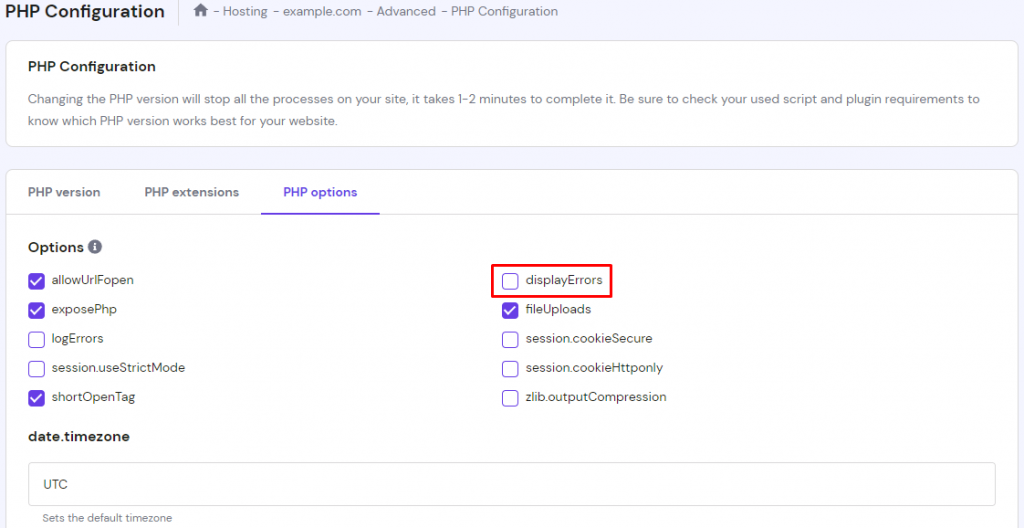

PHP-instellingen via het controle paneel wijzigen

Als je niet wilt coderen, schakel de PHP-foutrapportage dan via het configuratiescherm van je hosting provider uit. Zo doe je dat via hPanel:

2. Stap over naar een veiligere webhost

Zelfs met alle WordPress beveiligingsmaatregelen schiet je niet veel op als je hostingomgeving kwetsbaar is voor cyberaanvallen. Je webhost moet een veilige omgeving bieden voor al je websitegegevens en bestanden. Daarom is het belangrijk dat je een hosting provider kiest die een hoog beveiligingsniveau biedt.

Denk je dat je huidige webhost niet veilig genoeg is? Dan is het misschien tijd om je WordPress website te verhuizen naar een beter beveiligd hostingplatform. Let bij het kiezen van een veilige webhost op de volgende punten:

Hosting voor WordPress van Hostinger biedt alles wat je nodig hebt om je website veilig te houden. Denk aan een webapplicatie, firewall en een krachtige malware scanner als Monarx. Wil je je bronnen liever volledig gescheiden houden? Dan kun je ook kiezen voor een virtual private server (VPS) of cloud hosting.

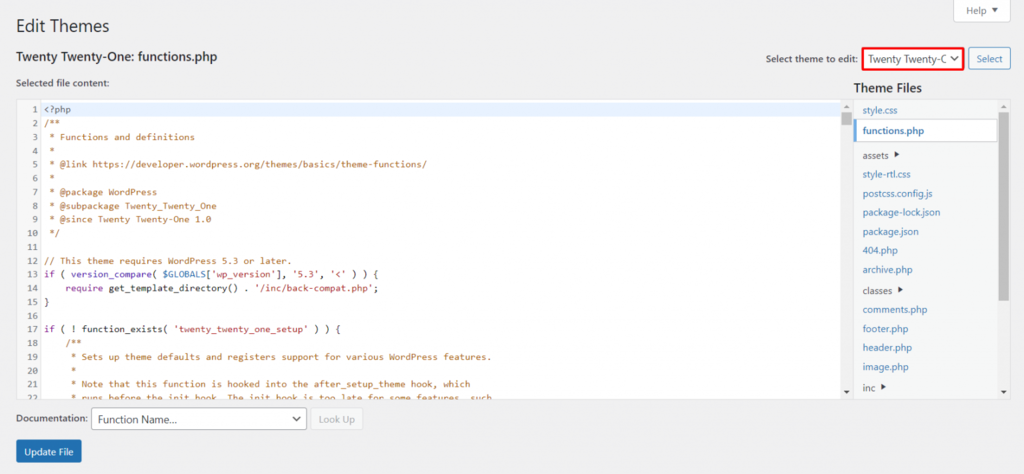

WordPress heeft een ingebouwde bestand-editor waarmee je gemakkelijk PHP-bestanden kunt aanpassen. Maar als hackers hier toegang toe krijgen, kan dat een groot risico vormen. Daarom kiezen veel gebruikers ervoor om deze functie uit te schakelen. Wil je dat ook? Voeg dan de volgende coderegel aan het wp-config.php bestand toe:

define( 'DISALLOW_FILE_EDIT', true );

Wil je de bestand-editor op je WordPress website weer inschakelen? Verwijder dan de eerder toegevoegde code uit het wp-config.php bestand. Dit kan via een FTP-programma of het bestandsbeheer van je hosting provider.

Het .htaccess bestand zorgt ervoor dat WordPress links goed werken. Wanneer dit bestand onjuiste regels aangeeft, zul je vaak last hebben van 404 Not Found fouten op je site.

Daarnaast kun je met .htaccess specifieke IP-adressen blokkeren, de toegang tot slechts één IP beperken, en PHP in bepaalde mappen uitschakelen. Hieronder laten we je zien hoe je .htaccess kunt gebruiken om je WordPress website beter te beveiligen.

Belangrijk! Maak altijd een back-up van je bestaande .htaccess bestand voordat je wijzigingen aanbrengt. Dit zorgt ervoor dat je je website snel kunt herstellen als er iets misgaat.

PHP execution in specifieke mappen uitschakelen

Hackers plaatsen vaak backdoor-scripts in de map Uploads. Standaard host deze map alleen geüploade mediabestanden, dus het zou geen PHP-bestanden moeten bevatten.

Om je WordPress site te beveiligen, moet je de PHP execution in de map uitschakelen en een nieuw .htaccess bestand in /wp-content/uploads/ moeten aanmaken, voeg de volgende regels toe:

<Files *.php> deny from all </Files>

Het wp-config.php bestand beschermen

Het bestand wp-config.php in de root directory bevat de basisinstellingen van WordPress en de gegevens van de MySQL database. Omdat het zo belangrijk is voor de werking van je website, is het een belangrijk doelwit voor hackers.

Om dit bestand te beschermen en je WordPress website veiliger te maken, kun je de volgende regels in je .htaccess bestand toevoegen:

<files wp-config.php> order allow,deny deny from all </files>

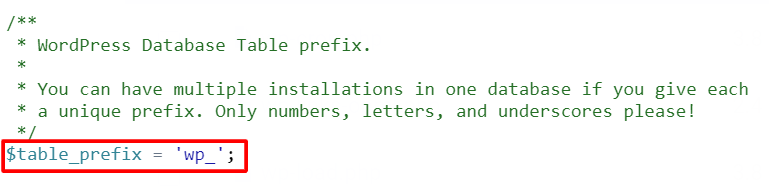

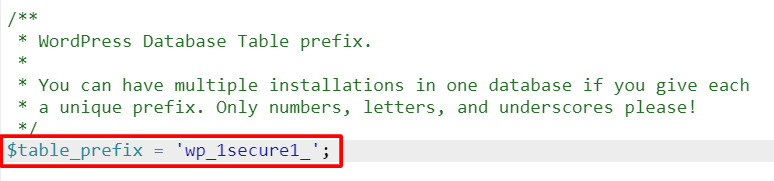

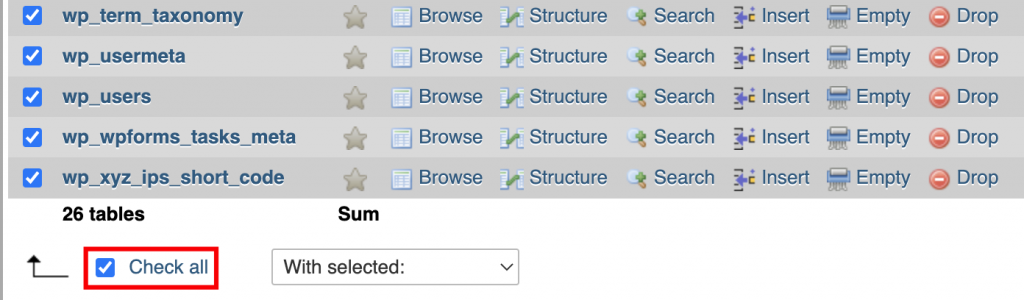

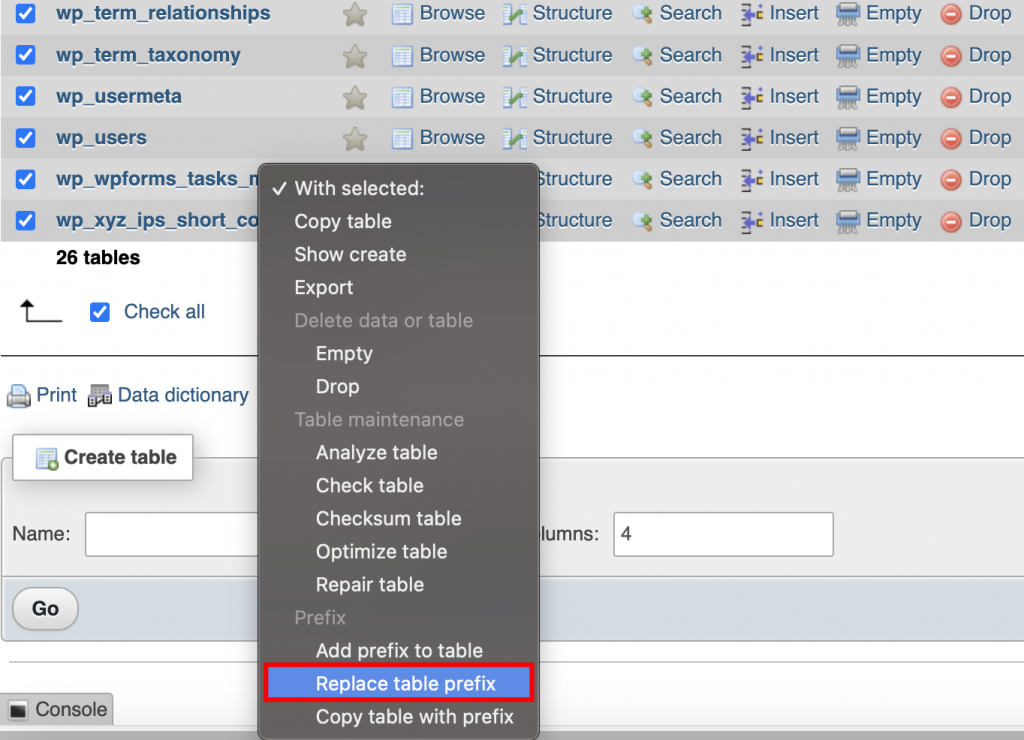

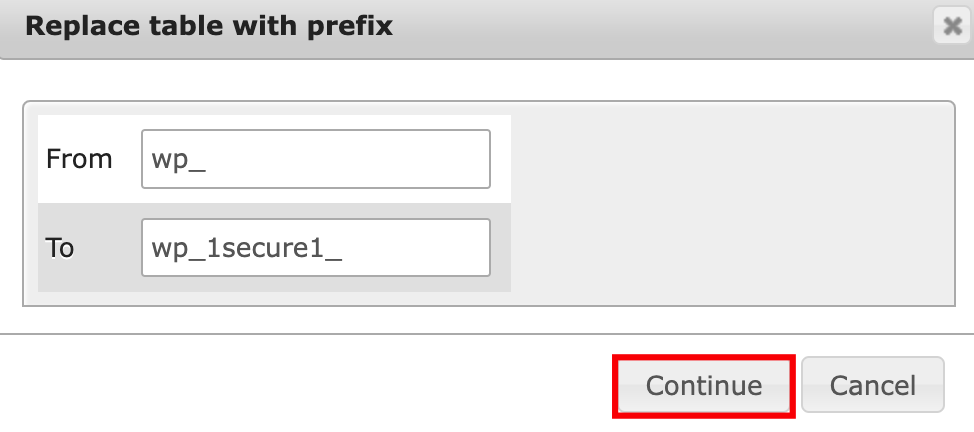

De WordPress database bevat belangrijke informatie die essentieel is voor de werking van je website. Hackers richten zich vaak op deze database via SQL injection aanvallen. Bij deze techniek wordt schadelijke code in de database geplaatst, waarmee ze de WordPress beveiligingsmaatregelen kunnen omzeilen en toegang krijgen tot de inhoud van de database.

In meer dan 50% van de cyberaanvallen wordt gebruikgemaakt van SQL injection, waardoor het één van de grootste bedreigingen is. Hackers voeren deze aanval uit omdat veel gebruikers vergeten om het standaard databaseprefix wp_ te wijzigen.

Laten we eens kijken naar twee methoden die je kunt implementeren om je WordPress database tegen SQL injection aanvallen te beschermen.

Belangrijk! Zorg ervoor dat je een back-up maakt van je MySQL database voordat je verder gaat.

Table prefix wijzigen

// ** MySQL settings - You can get this info from your web host ** // /** The name of the database for WordPress */ define( 'DB_NAME', 'MySQL Database' );

Prefix waarden in de tabellen updaten

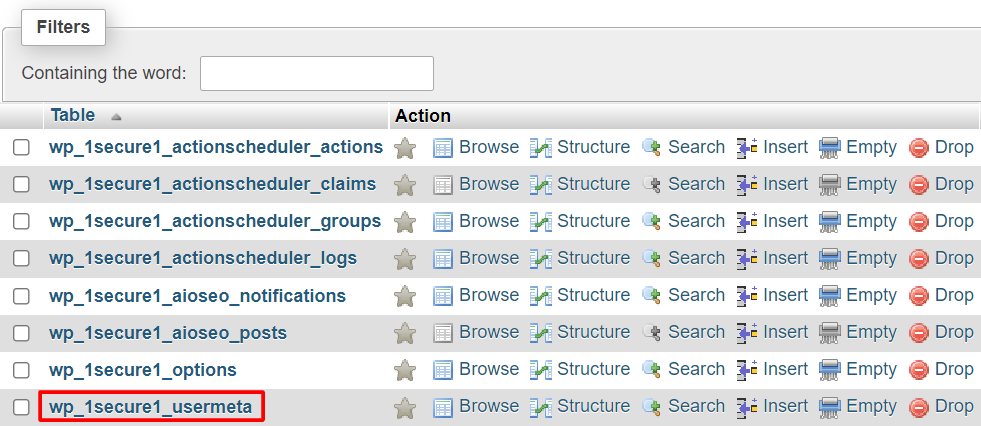

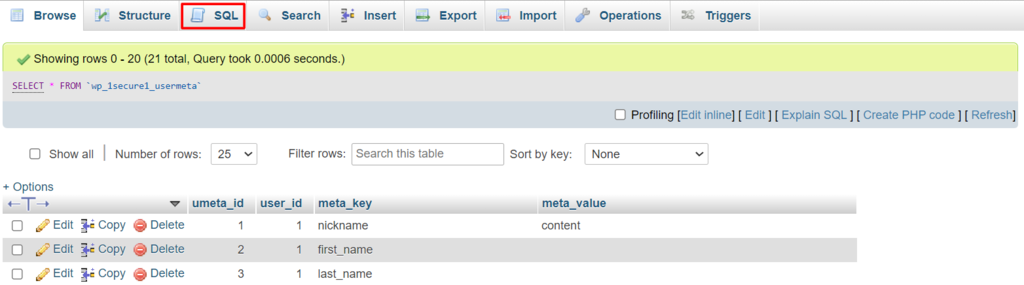

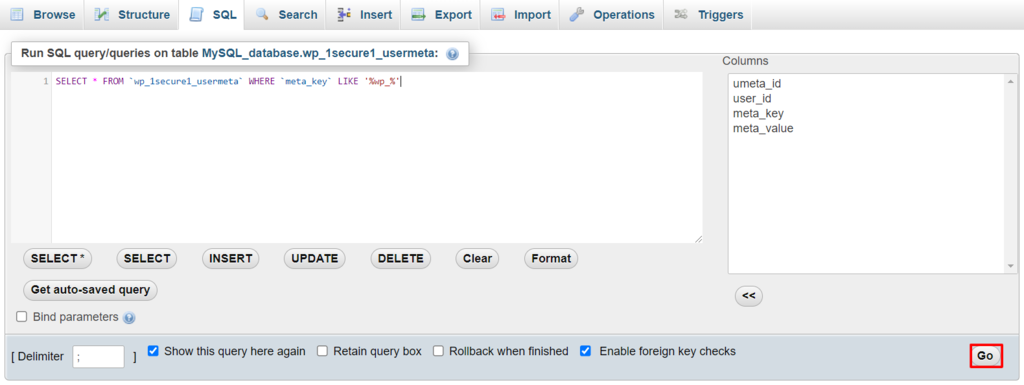

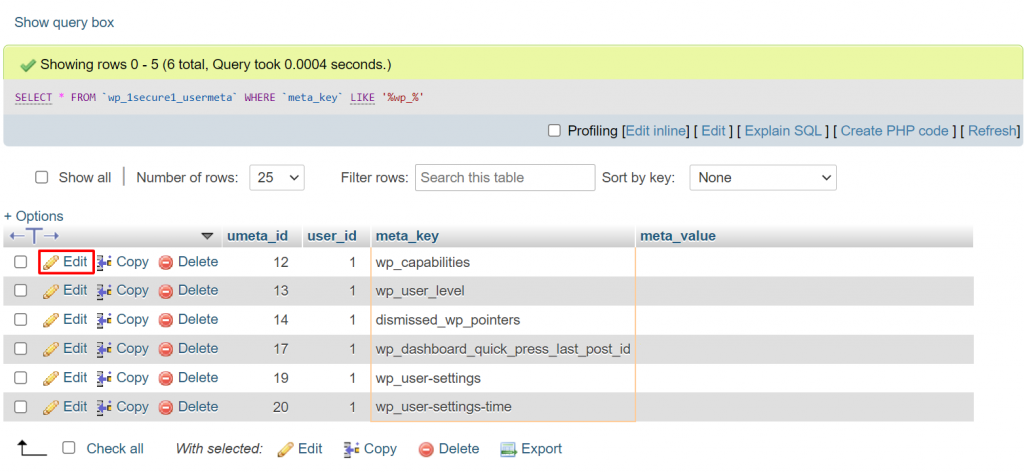

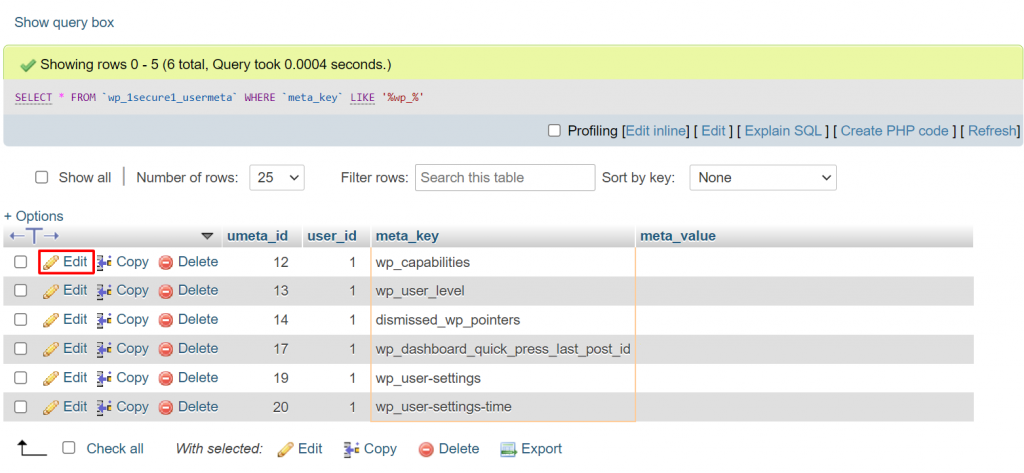

Afhankelijk van het aantal WordPress plug-ins dat je op je website hebt geïnstalleerd, moet je sommige waarden in de database misschien handmatig updaten. Dit doe je door aparte SQL query’s op tabellen uit te voeren. Deze hebben waarschijnlijk waarden met het voorvoegsel wp_, zoals bijvoorbeeld de tabellen options en usermeta.

Gebruik de onderstaande code om alle waarden te filteren die de volgende prefix hebben:

SELECT * FROM `wp_1secure1_tablename` WHERE `field_name` LIKE '%wp_%'

wp_1secure1_tablename is de naam van de tabel waarop je de query wilt uitvoeren, terwijl field_name staat voor de naam van de kolom waarin waarden met het wp_ prefix waarschijnlijk voorkomen.

We leggen je uit hoe je de waarde van prefix handmatig kunt wijzigen:

XML-RPC is een WordPress functie voor het openen en publiceren van content via mobiele apparaten, het inschakelen van trackbacks en pingbacks, en het gebruik van de Jetpack plug-in op je WordPress website.

XML-RPC heeft echter een aantal zwakke punten waar hackers misbruik van kunnen maken. Met deze functie kunnen ze meerdere inlogpogingen doen zonder dat dit door de beveiligingssoftware wordt gedetecteerd. Dit maakt je site vatbaar voor brute force aanvallen.

Hackers kunnen ook gebruikmaken van de XML-RPC pingback functie om DDoS-aanvallen uit te voeren. Met deze functie kunnen aanvallers pingbacks naar duizenden websites tegelijk sturen, waardoor de beoogde sites kunnen crashen.

Om te bepalen of XML-RPC is ingeschakeld, kun je je site door een XML-RPC validatieservice laten lopen en kijken of je een succesmelding krijgt. Dit betekent dat de XML-RPC functie actief is.

Je kunt de XML-RPC functie met een plugin of handmatig uitschakelen.

XML-RPC met een plug-in uitschakelen

Het gebruik van een plug-in is de snelste en makkelijkste manier om de XML-RPC functie op je website te blokkeren. We raden je aan om de Disable XML-RPC Pingback plug-in te gebruiken. Deze plug-in schakelt automatisch een aantal van de XML-RPC functionaliteiten uit, zodat hackers geen misbruik kunnen maken van deze beveiligingsfout om aanvallen uit te voeren.

XML-RPC handmatig uitschakelen

Een andere manier om alle inkomende XML-RPC verzoeken te stoppen is door dit handmatig in te stellen. Zoek het .htaccess bestand in je hoofddirectory en plak er het volgende stukje code in:

# Block WordPress xmlrpc.php requests <Files xmlrpc.php> order deny,allow deny from all allow from 000.00.000.000 </Files>

Als je XML-RPC toegang wilt geven tot een bepaald IP-adres, vervang je 000.00.000.000 door het IP-adres of verwijder je de coderegel helemaal.

Hackers kunnen gemakkelijker toegang krijgen tot je website als ze weten welke versie van WordPress je gebruikt. Ze kunnen de kwetsbaarheden in die versie uitbuiten om je website aan te vallen, vooral als je een oudere versie gebruikt.

Gelukkig kun je deze privé-informatie verbergen via de thema-editor van WordPress. Volg de onderstaande stappen om dit te doen:

function dartcreations_remove_version() {

return '';

} add_filter('the_generator', 'dartcreations_remove_version');remove_action('wp_head', 'wp_generator');Hotlinking is de term die wordt gebruikt wanneer iemand de inhoud van je website, meestal een afbeelding, op zijn/haar website vertoont. Iedere keer dat mensen een website bezoeken met hotlinks naar jouw content, worden de bronnen van jouw server gebruikt, waardoor je site langzamer wordt.

Als je wilt weten of jouw inhoud is gehotlinkt, typ je de volgende zoekopdracht in Google Afbeeldingen, en vervang daarbij yourwebsite.com door jouw domeinnaam:

inurl:yourwebsite.com -site:yourwebsite.com

Je kunt hotlinking voorkomen door een FTP-client, een WordPress security plug-in, een CDN of de instellingen van het controlepaneel aan te passen.

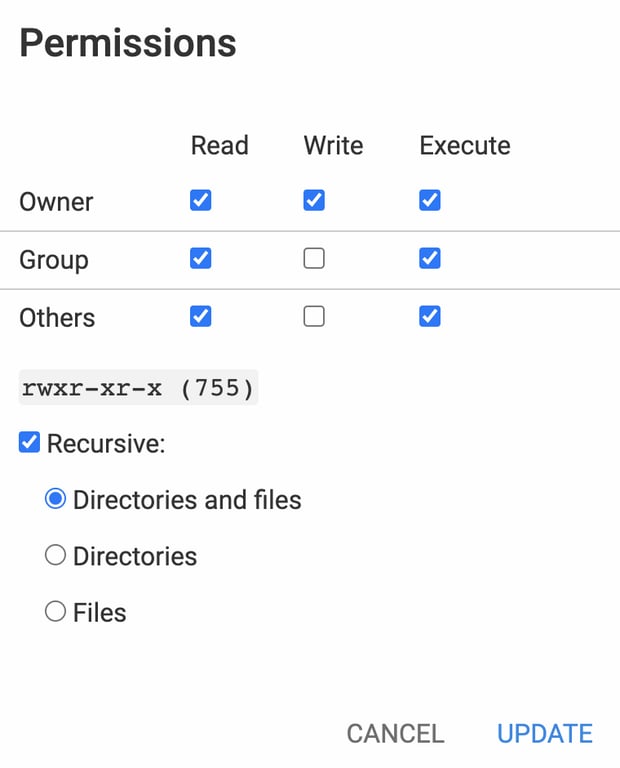

Voorkom dat hackers toegang krijgen tot je beheerdersaccount door te bepalen welke gebruikers je WordPress bestanden of mappen kunnen lezen, schrijven of uitvoeren.

Je kunt het bestandsbeheer van je webhost, een FTP-client of via de opdrachtregel gebruiken om de machtigingen voor bestanden en mappen te beheren.

Meestal zijn de machtigingen standaard ingesteld, maar dit kan variëren, afhankelijk van de verschillende bestanden of mappen. Specifiek voor de wp-admin map en het wp-config bestand, moet je ervoor zorgen dat alleen de eigenaar schrijfrechten heeft.

Als je WordPress site wordt gehackt, riskeer je belangrijke gegevens, eigendommen en geloofwaardigheid te verliezen. Bovendien kunnen deze beveiligingsproblemen de persoonlijke gegevens en factuurgegevens van je klanten in gevaar brengen.

De kosten van schade door cybercriminaliteit kunnen oplopen tot 10,5 biljoen dollar per jaar in 2025. Je wilt natuurlijk geen doelwit van hackers worden en hieraan bijdragen.

Op basis van de WPScan Vulnerability Database zijn dit enkele van de meest voorkomende WordPress beveiligingsproblemen:

Lees ons andere artikel voor meer informatie over het identificeren en repareren van een gehackte WordPress site om gegevens- en financieel verlies tot een minimum te beperken.

Cyberaanvallen kunnen verschillende vormen aannemen, van malware injections tot DDoS attacks. Met name WordPress websites zijn een veelvoorkomend doelwit voor hackers, vanwege de populariteit van dit CMS. Daarom moeten eigenaren van WP websites weten hoe ze hun sites goed kunnen beveiligen.

Een goede beveiliging van een WordPress site is echter geen eenmalige taak. Je moet het voortdurend opnieuw evalueren, omdat cyberaanvallen voortdurend evolueren. Het risico zal er altijd zijn, maar je kunt WordPress beveiligingsmaatregelen toepassen om die risico’s te verkleinen.

We hopen dat dit artikel je heeft geholpen om het belang van WordPress beveiligingsmaatregelen te begrijpen en hoe je ze kunt implementeren.

Laat gerust een reactie achter als je vragen of nog meer WordPress beveiligingstips hebt.

Het instellen van een website firewall is noodzakelijk omdat deze je WordPress site helpt te beschermen tegen hackpogingen of andere vormen van cyberaanvallen, door ongewenst verkeer te blokkeren. Omdat WordPress geen ingebouwde website firewall heeft, kun je deze instellen door een plugin als Sucuri te downloaden.

WordPress is van nature een veilig en betrouwbaar platform. Maar bij de beveiliging van je website draait het niet alleen om technologie; menselijke factoren spelen ook een grote rol. Hoe veilig het platform ook is, je website kan nog steeds gemakkelijk gehackt worden als er zwakke plekken zijn en je geen extra beveiligingsmaatregelen neemt, zoals het gebruik van sterke wachtwoorden, kleine updates en andere voorzorgsmaatregelen.

Als je browser aangeeft dat je WordPress site niet beveiligd is, betekent dit dat je site geen SSL-certificaat heeft, of dat SSL niet correct is geconfigureerd. Overweeg om een certificaat te installeren of over te schakelen op HTTPS om dit probleem op te lossen.

Ja, het installeren van een beveiligingsplugin voor hackscanners, zoals Jetpack en Sucuri, kan helpen bij extra beveiliging van je site op de lange termijn. Installeer alleen de noodzakelijke plugins, want te veel plug-ns kunnen je site beschadigen.

Zorg er eerst voor dat je veilige WordPress hosting krijgt. Configureer vervolgens je site voor een extra beveiliging van WordPress: beheer de bestandsrechten, schakel PHP-foutrapportage en XML-RPC uit, beperk de toegang tot wp-config.php en blokkeer hotlinken vanaf andere websites.

Veel WordPress sites worden gehackt omdat de website-eigenaar niet genoeg beveiligingsmaatregelen heeft genomen. Hierdoor zijn sites kwetsbaar, wat de weg vrijmaakt van ongeautoriseerde toegang van potentiële aanvallers. Aanvallers richten zich ook vaak op WordPress-websites omdat bijna de helft van de bestaande websites er gebruik van maakt.

Je WordPress website kan kwetsbaar zijn door zaken als verouderde plug-ins, zwakke wachtwoorden of onbeveiligde toegang tot de wp-admin directory. Zorg ervoor dat je je website regelmatig onderhoudt en gebruik onze WordPress Beveiliging Checklist om te controleren of je genoeg extra maatregelen hebt getroffen voor goede WordPress beveiliging.

Wij raden Wordfence security of Sucuri aan als de beste WordPress security plugins voor het beveiligen van je WordPress. Beide bieden vergelijkbare functies, zoals een malware- en WordPress scanner, een webapplicatie firewall en monitoring. Sucuri is ideaal als je een webshop hebt, maar als je op zoek bent naar een gratis optie, is Wordfence een uitstekende keuze.

Alle tutorials op deze website voldoen aan de strenge edactionele standaarden en waarden van Hostinger.