Cómo hacer una auditoría de seguridad web: guía paso a paso

May 08, 2026

/

Federico F.

/

14 min Leer

Una auditoría de seguridad web es una revisión metódica del código de tu sitio, la configuración del servidor y las integraciones de terceros. Te ayuda a detectar vulnerabilidades antes de que los atacantes las aprovechen.

Hacer auditorías de seguridad de forma periódica reduce la superficie de ataque, genera confianza en tus visitantes y te ayuda a cumplir normativas como el RGPD y PCI DSS.

Sigue estos ocho pasos para proteger tu sitio web con auditorías periódicas:

- Define el alcance de la auditoría: identifica qué entornos, componentes y marcos de cumplimiento aplican a tu sitio.

- Ejecuta escaneos automáticos: usa escáneres de seguridad web para comprobar el estado de tu SSL, las librerías desactualizadas y la lista de bloqueos.

- Revisa la configuración del servidor y del CMS: inspecciona las reglas del firewall, las versiones de PHP y los archivos de configuración expuestos.

- Examina el código y las dependencias de plugins: busca scripts desactualizados, librerías vulnerables y extensiones que ya no uses.

- Evalúa cómo se gestionan los datos de usuario: verifica el uso obligatorio de HTTPS, la validación de entradas y los estándares de cifrado.

- Escanea para detectar malware y scripts inyectados: detecta alteraciones del sitio, inyección de spam y dominios en listas negras.

- Corrige y remedia los hallazgos: prioriza las correcciones, rota credenciales y prueba los cambios en un entorno de staging.

- Configura una monitorización continua: implementa alertas para detectar vulnerabilidades y analizar registros de forma constante.

1. Define el alcance de la auditoría

El alcance de la auditoría define qué partes de la infraestructura de tu sitio web vas a revisar, hasta qué nivel de profundidad y con qué criterios.

Si te saltas este paso, es probable que pases por alto categorías completas de riesgo o que pierdas tiempo en componentes de baja prioridad.

Empieza creando un inventario de activos. Haz una lista de cada componente conectado a tu sitio web, incluyendo:

- Archivos principales del sistema de gestión de contenidos (CMS), como WordPress, Joomla o desarrollos a medida.

- Plugins, temas y extensiones.

- Scripts de terceros, como tags de analítica, widgets de chat y píxeles publicitarios.

- Endpoints de API y webhooks.

- Detalles del entorno de hosting, como el servidor en producción, el servidor de staging y la red de distribución de contenido (CDN).

- Bases de datos y credenciales almacenadas.

Este inventario se convierte en tu lista de comprobación para el resto de la auditoría. También muestra qué componentes mantiene tu equipo y cuáles gestionan proveedores externos, ya que cada uno conlleva un nivel de riesgo diferente.

Cuando lo tengas todo mapeado, podrás solucionar problemas de tu sitio web más rápido. Si algo falla, sabrás dónde mirar primero.

Muchas causas de las caídas de un sitio web, como plugins desactualizados, servidores mal configurados o scripts sobrecargados, están relacionadas con los componentes incluidos en ese inventario.

El siguiente paso es alinear el alcance con los marcos de cumplimiento que correspondan. Por ejemplo, si recopilas datos personales de residentes de la Unión Europea, tienes que cumplir con el Reglamento General de Protección de Datos (RGPD).

Si procesas pagos con tarjeta de crédito, debes seguir el Estándar de Seguridad de Datos para la Industria de Tarjeta de Pago PCI DSS.

Las plataformas de salud en EE. UU. deben cumplir con la Ley de Portabilidad y Responsabilidad de los Seguros Sanitarios HIPAA.

Identifica qué requisitos de cumplimiento se relacionan con qué componentes del sitio. En esta etapa solo tienes que señalar los marcos relevantes. Más adelante confirmarás los detalles de implementación al revisar la gestión de datos de usuario.

2. Escanea tu sitio web con herramientas de seguridad automáticas

Los escáneres automáticos de sitios web realizan comprobaciones superficiales de vulnerabilidades en la configuración, los protocolos y las versiones de software de tu sitio. Funcionan como la primera capa de detección dentro del proceso de auditoría.

Estas herramientas pueden identificar encabezados de seguridad faltantes, configuraciones erróneas de SSL, software desactualizado y patrones de vulnerabilidad conocidos. Algunas también detectan si una URL figura en listas negras o si hay firmas básicas de malware.

Usa una combinación de herramientas gratuitas y de pago, ya que cada una cubre áreas distintas:

- MDN HTTP Observatory (antes Mozilla Observatory): evalúa los encabezados de seguridad HTTP de tu sitio, como Content Security Policy (CSP) y HTTP Strict Transport Security (HSTS). Asigna una calificación de A+ a F e incluye recomendaciones concretas de mejora.

- Qualys SSL Labs: analiza tu configuración SSL/TLS, incluyendo la validez de la cadena de certificados, los protocolos compatibles y la fuerza del cifrado. Asigna una nota de A+ a F.

- Pentest-Tools: evalúa distintos elementos de seguridad del sitio web y genera un informe descargable con niveles de riesgo y hallazgos clave. La versión gratuita permite hasta dos escaneos diarios con herramientas seleccionadas.

Ten en cuenta que las auditorías automáticas tienen límites. Estas herramientas detectan patrones conocidos, pero suelen pasar por alto fallos de lógica de negocio, problemas complejos de control de acceso y exploits de día cero.

También pueden generar falsos positivos, es decir, incidencias que en realidad no son amenazas. Por ejemplo, un escáner podría indicar que falta una cabecera de seguridad que tu servidor gestiona mediante otro mecanismo.

Además, podría marcar un parámetro de URL como riesgo de inyección, aunque tu código ya depure los datos de entrada.

Por eso, conviene verificar manualmente cada elemento marcado antes de actuar. Una vez confirmados los resultados del escaneo, revisa configuraciones, permisos de usuario, código personalizado y flujos sensibles. Las herramientas automáticas no pueden evaluar por completo esas áreas.

3. Audita la configuración del servidor y del CMS

La configuración del servidor y del CMS influye directamente en el nivel de exposición de tu sitio web frente a ataques.

La mayoría de las plataformas vienen con configuraciones predeterminadas que priorizan la comodidad por encima de la seguridad, lo que deja vulnerabilidades explotables a menos que ajustes y refuerces esas configuraciones.

Estas son algunas revisiones clave para fortalecer el servidor:

- Reglas de firewall: asegúrate de que el firewall del servidor esté activo y cierra cualquier puerto que no uses. Expón solo los puertos esenciales, normalmente 80 (HTTP), 443 (HTTPS) y SSH. Revisa la configuración del firewall en tu proveedor de hosting o las reglas de iptables o UFW para confirmarlo.

- Versión de PHP: usa una versión de PHP compatible. Las versiones 8.1 y anteriores ya no reciben parches de seguridad. Actualizar a PHP 8.3 o superior ayuda a cerrar vulnerabilidades conocidas y mejora el rendimiento. Si necesitas ayuda, consulta nuestra guía sobre cómo cambiar tu versión de PHP.

- Registros de acceso: revisa los registros de acceso del servidor para detectar patrones inusuales como intentos de inicio de sesión repetidos, solicitudes a páginas de administración inexistentes o picos de tráfico desde una sola dirección IP.

- Estructura de directorios: desactiva el listado de directorios para que nadie pueda navegar por la estructura de archivos. Asegúrate también de que los motores de búsqueda no indexen directorios sensibles como /wp-admin o /administrator.

Después, revisa si hay archivos de configuración expuestos. Archivos como .env, .git y .htaccess suelen contener credenciales de base de datos, claves de API o configuraciones del servidor. Si alguien puede acceder a ellos desde el navegador, también puede leer información sensible.

Haz la prueba visitando estas rutas:

- tudominio.tld/.env

- tudominio.tld/.git/config

Ambas deberían devolver un error 403 (Forbidden) o 404 (Not Found).

Si el directorio .git es accesible, un atacante puede reconstruir el código fuente, incluidas credenciales almacenadas en commits anteriores. Bloquea el acceso a .git en la configuración del servidor cuanto antes.

También conviene revisar si la URL de acceso al panel de administración sigue usando la ruta predeterminada. En WordPress, las rutas /wp-admin y /wp-login.php suelen ser blanco de bots de fuerza bruta que intentan iniciar sesión una y otra vez.

Cambia la URL de acceso o añade restricciones de acceso por IP para reducir este riesgo.

Por último, revisa los registros de errores de tu sitio web. Busca errores 500 recurrentes, intentos fallidos de inicio de sesión repetidos o solicitudes inesperadas de acceso a archivos. Estos patrones suelen apuntar a configuraciones incorrectas o a intentos de ataque en curso.

4. Revisa el código del sitio y las dependencias de plugins

Un solo plugin sin parchear, una librería de JavaScript desactualizada o una dependencia de terceros vulnerable puede permitir a los atacantes acceder a todo tu sitio.

Haz una auditoría de dependencias con herramientas diseñadas para tu stack tecnológico:

- Retire.js. Escanea las librerías JavaScript del frontend y las compara con una base de datos de vulnerabilidades conocidas. Detecta versiones desactualizadas de jQuery, Bootstrap, Angular y otras librerías comunes.

- npm audit (para proyectos con Node.js). Comprueba las dependencias de tu package.json comparándolas con avisos de seguridad conocidos.

- pip audit (para proyectos en Python). Escanea los paquetes instalados de Python en busca de vulnerabilidades publicadas.

- GitHub Dependabot. Supervisa las dependencias de tu repositorio en GitHub y crea pull requests cuando hay parches de seguridad disponibles. Puedes activarlo en Settings → Code security and analysis dentro del repositorio.

Si tu sitio está hecho con WordPress, revisa tus plugins y temas directamente:

- Desactiva y elimina cualquier plugin que no estés usando. Aunque esté inactivo, sigue siendo un riesgo si sus archivos permanecen en el servidor.

- Compara las versiones de tus plugins instalados con los últimos lanzamientos en el Directorio de plugins de WordPress. Si un plugin no ha recibido actualizaciones en los últimos tres lanzamientos de WordPress, considéralo un riesgo.

- Revisa tu tema activo en busca de scripts integrados en el código, llamadas a recursos externos o iframes incrustados que puedan introducir vulnerabilidades.

Por último, utiliza herramientas automáticas de análisis de código (linting) como ESLint para JavaScript o PHPStan para PHP. Estas herramientas marcan patrones de código arriesgados, como entradas de usuario no saneadas o llamadas a funciones inseguras.

Súmalas a tu flujo de desarrollo para detectar problemas antes de que lleguen a producción.

🔐 ¿Sabías que?

Según las estadísticas de WordPress, los plugins son la principal fuente de problemas de seguridad y representan el 95% de las vulnerabilidades reportadas en el ecosistema web.

5. Revisa cómo maneja tu sitio los datos de usuario

La seguridad de los datos de usuario abarca cómo tu sitio web recopila, transmite y almacena la información personal. Si fallas en cualquiera de estas etapas, expones tanto a tus visitantes como a tu negocio a filtraciones de datos y sanciones regulatorias.

Empieza por verificar que HTTPS se aplique en todo el sitio. Todas las páginas, no solo las de inicio de sesión o checkout, deberían cargarse mediante HTTPS.

Fuerza HTTPS agregando reglas de redirección en la configuración del servidor o en el archivo .htaccess. Así, cualquier solicitud HTTP se redirigirá automáticamente a HTTPS.

Comprueba también que el certificado SSL/TLS use TLS 1.2 o una versión superior. Los protocolos más antiguos, como TLS 1.0 y 1.1, tienen vulnerabilidades conocidas y los navegadores principales ya no los admiten.

Después, revisa cada formulario que reciba datos de usuario:

- Validación de entradas: asegúrate de que los formularios rechacen caracteres inesperados, entradas demasiado largas e intentos de inyección de scripts. Usa validación tanto del lado del cliente como del servidor.

- CAPTCHA o protección contra bots: comprueba que los formularios de contacto, páginas de registro y secciones de comentarios usen CAPTCHA, campos honeypot o limitación de tasa para bloquear envíos automatizados.

- Restricciones de carga de archivos: si el sitio permite subir archivos, acepta solo tipos aprobados y almacena esos archivos fuera del directorio raíz de la web.

Después, revisa cómo almacena tu sitio las contraseñas. Nunca guardes contraseñas en texto plano o con algoritmos de hashing débiles como MD5 o SHA-1.

En su lugar, usa bcrypt o Argon2. Ambos incorporan salt de forma nativa y ofrecen mejor resistencia frente a ataques de fuerza bruta.

También conviene revisar la configuración de las cookies. Las cookies de sesión deberían usar los atributos Secure, HttpOnly y SameSite:

- El atributo Secure restringe las cookies a conexiones HTTPS.

- El atributo HttpOnly impide que JavaScript acceda a las cookies de sesión, lo que reduce el impacto de los ataques XSS.

- El atributo SameSite ayuda a mitigar los ataques de falsificación de solicitud entre sitios (CSRF).

Como ya identificaste qué marcos de cumplimiento aplican a tu sitio y cómo se relacionan con componentes concretos, ahora toca comprobar que esos requisitos realmente estén implementados.

Asegúrate de que tus banners de consentimiento recojan el consentimiento explícito antes de instalar cookies de seguimiento. Prueba tu flujo de trabajo de eliminación de datos de principio a fin. Revisa tu política de privacidad y confirma que refleja tus prácticas actuales de recopilación de datos.

Por último, protege las páginas que manejan datos sensibles, como los paneles de administración y las páginas de pago. Usa tu archivo robots.txt para bloquear a los rastreadores para impedir la indexación de esas áreas privadas.

6. Escanea en busca de malware, scripts inyectados y listas de bloqueos

Analizar tu sitio web en busca de infecciones de malware, scripts inyectados y estado en listas negras te ayuda a detectar amenazas que los escáneres de vulnerabilidades comunes suelen pasar por alto.

Usa herramientas específicas de análisis de malware para revisar tu sitio:

- Sucuri SiteCheck: escanea páginas públicas en busca de firmas de malware, inyecciones de spam y estado en listas negras de Google Safe Browsing, Norton y otras bases de datos.

- Google Transparency Report: ingresa tu URL para comprobar si Google marcó tu sitio como peligroso. Si eso ocurre, el sitio pierde visibilidad en buscadores y puede mostrar advertencias en el navegador.

- VirusTotal: analiza tu sitio en busca de virus y reúne resultados de más de 70 motores antivirus y servicios de escaneo de URL en un solo informe. Puedes subir archivos o enviar URLs para analizarlas.

El malware puede aparecer de varias formas. Las más comunes son:

- Redirecciones de JavaScript: scripts maliciosos que redirigen a las visitas a sitios de phishing o spam sin su conocimiento. Los atacantes suelen inyectarlos en archivos de temas o scripts de plugins.

- Inyección de spam: enlaces, palabras clave o páginas ocultas que se insertan en el sitio para manipular rankings de búsqueda con términos no relacionados. Este tipo de infección suele estar en el código fuente, aunque no sea visible para los visitantes.

- Desfiguraciones (defacements): cambios visibles en la apariencia de tu sitio, que a menudo sustituyen tu página de inicio por un mensaje del atacante.

- Páginas de phishing: formularios falsos de inicio de sesión o de pago alojados en tu dominio que pretenden robar las credenciales de las visitas.

Para una detección más profunda, compara los archivos actuales con versiones limpias de referencia. Si guardas backups con control de versiones, compara el entorno de producción con el backup limpio y verificado más reciente.

Los cambios no autorizados en los archivos del núcleo del CMS, las plantillas del tema o los scripts de los plugins suelen indicar que el sitio está comprometido.

Entender cómo se hackean los sitios web te permite identificar mejor de qué métodos de ataque debes protegerte.

Si el escaneo revela una infección activa, revisa nuestro tutorial sobre cómo diagnosticar un sitio web hackeado para seguir un proceso de recuperación paso a paso.

7. Corrige vulnerabilidades y aplica parches

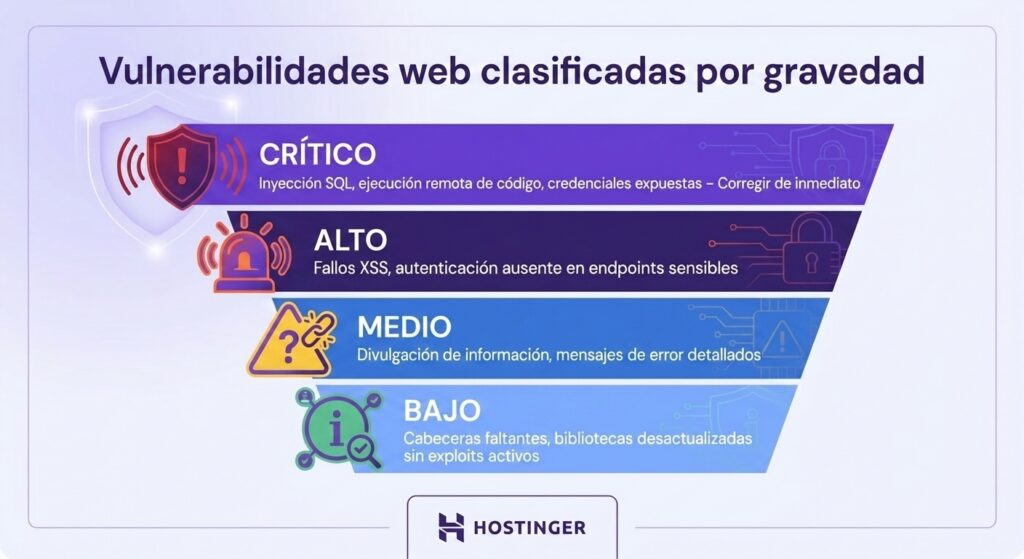

Después de documentar tus hallazgos, prioriza cada vulnerabilidad según su gravedad antes de aplicar las correcciones. Usa el OWASP Top 10, una lista ampliamente reconocida de los riesgos de seguridad más críticos en aplicaciones web, para priorizar los problemas.

Aborda las vulnerabilidades en este orden:

- Crítico: fallos que ya están siendo aprovechados en ataques, como inyección SQL, ejecución remota de código o credenciales de administrador expuestas. Corrígelos de inmediato.

- Alto: vulnerabilidades que un atacante puede explotar con un esfuerzo moderado, como fallos XSS o falta de autenticación en endpoints sensibles.

- Medio: problemas que aumentan el riesgo, pero requieren condiciones concretas para explotarse, como la exposición de información a través de mensajes de error demasiado detallados.

- Bajo: problemas menores, como encabezados de seguridad no críticos faltantes o librerías desactualizadas sin exploits activos conocidos.

Si los atacantes están aprovechando activamente una vulnerabilidad crítica, actúa de inmediato. Rota las credenciales expuestas, desactiva los plugins comprometidos y bloquea las direcciones IP sospechosas como medida de contención de emergencia.

Estas acciones no requieren un entorno de staging. Para el resto de las correcciones, haz un backup de tu sitio web antes de aplicar parches para poder revertir los cambios si algo falla. Después, prueba todo en un entorno de staging antes de pasar los cambios al sitio en producción.

Un entorno de staging replica el de producción y te permite comprobar que los parches y ajustes de configuración funcionan como deberían sin afectar a tus visitantes. Además, la mayoría de los proveedores de hosting, incluido Hostinger, ofrece herramientas de staging integradas para sitios de WordPress.

Cuando el entorno de staging esté listo, aplica las correcciones de forma ordenada:

- Instala las actualizaciones de plugins y temas que identificaste antes. Llévalos a la última versión estable y elimina todo lo que ya no uses.

- Rota todas las credenciales restantes, incluidas contraseñas de administrador, contraseñas de base de datos, credenciales FTP o SFTP y claves de API. Usa un gestor de contraseñas para generar y guardar claves seguras y únicas para cada servicio.

- Corrige los problemas a nivel de servidor detectados durante la auditoría de configuración, como cerrar puertos sin uso, actualizar la versión de PHP o reforzar permisos de directorios.

8. Configura una monitorización continua y sistemas de alerta

La monitorización continua te ayuda a detectar nuevas vulnerabilidades, cambios no deseados en la configuración y ataques activos en el momento en que ocurren. Así mantienes el sitio protegido entre auditorías programadas.

Usa herramientas de monitorización que cubran distintos aspectos de la seguridad continua:

- Sucuri (planes de pago): amplía el escaneo gratuito de SiteCheck con análisis de malware del lado del servidor, monitorización de integridad de archivos y seguimiento de listas negras con alertas en tiempo real.

- Wordfence (para sitios de WordPress): incluye firewall, escáner de malware y funciones de seguridad para el inicio de sesión. La versión gratuita ejecuta un escaneo completo cada 72 horas, mientras que la premium permite escaneos programados ilimitados.

- UptimeRobot (planes gratuitos y de pago): supervisa la disponibilidad de tu sitio web en intervalos con intervalos de hasta un minuto. Envía alertas por email, SMS o Slack si el sitio se cae, lo que puede indicar un ataque o un fallo del servidor.

Además de usar herramientas, conviene incorporar una rutina de monitorización al flujo de trabajo habitual:

- Backups automáticos: programa backups diarios o semanales y guárdalos fuera del servidor. Pruébalos de vez en cuando para confirmar que estén completos y se puedan restaurar. También sirven como referencia para comprobar la integridad de archivos y para revertir cambios.

- Auditorías semanales de plugins: revisa las actualizaciones cada semana en lugar de esperar a que algo falle. Activa las actualizaciones automáticas para los plugins de confianza si tu CMS las admite.

- Revisiones programadas del registro de errores: no trates la revisión de registros como una tarea de auditoría de una sola vez. Inclúyelos en tu rutina semanal. Supervisa las tendencias a lo largo del tiempo, ya que un aumento gradual en los intentos de inicio de sesión fallidos o en los errores 404 que apuntan a rutas sensibles puede señalar un ataque en desarrollo antes de que escale.

- Alertas en tiempo real: configura notificaciones para intentos de inicio de sesión desde direcciones IP desconocidas, cambios de archivos en directorios principales y aumentos repentinos de tráfico.

También puedes automatizar el bloqueo de direcciones IP con herramientas como Fail2Ban, que bloquea las direcciones IP que superan un número máximo de intentos de inicio de sesión fallidos. A diferencia del bloqueo manual durante una contención de emergencia, Fail2Ban se ejecuta de forma continua en segundo plano.

¿Cuáles son las mejores prácticas para las auditorías de seguridad web?

Las mejores prácticas para una auditoría de seguridad web incluyen redefinir el alcance después de cambios importantes, usar varias herramientas de escaneo, estandarizar la documentación de hallazgos, establecer plazos de parcheo según la gravedad e integrar controles de seguridad en tu pipeline de despliegue.

- Vuelve a definir el alcance después de cada cambio importante: Una lista de comprobación de seguridad web que creaste hace seis meses no reflejará el plugin que añadiste la semana pasada o la integración de API que lanzaste el mes pasado. Vuelve a evaluar el alcance de tu auditoría cada vez que migres de servidor, instales nuevas extensiones, cambies de proveedor de hosting o añadas integraciones de terceros. Asigna a un miembro específico del equipo la propiedad del inventario de activos para mantenerlo al día entre auditorías.

- Usa tus herramientas de escaneo en capas: ningún escáner cubre todas las categorías de vulnerabilidades. Lo ideal es combinar una herramienta para encabezados o SSL como Qualys, con un escáner de malware como Sucuri y un comprobador de dependencias como Dependabot. Así cubres por separado riesgos de configuración, infección y código. También conviene rotar herramientas de vez en cuando, ya que cada una usa bases de detección distintas y puede encontrar problemas que otras no detectan.

- Documenta los hallazgos manuales en un formato compartido: las herramientas automáticas generan informes, pero los hallazgos detectados manualmente suelen terminar dispersos en notas sueltas. Usa un documento compartido o un sistema de tickets para registrar cada hallazgo, incluida la gravedad, la ubicación y el estado de remediación. Así creas un historial trazable para revisiones de cumplimiento y evitas que se pierda información cuando cambia el equipo.

- Establece plazos de parcheo según la gravedad: sin fechas claras, las correcciones menos urgentes se acumulan y tarde o temprano se convierten en algo crítico. Define tiempos de respuesta por nivel, por ejemplo: críticas en 24 horas, altas en una semana y medias en 30 días. Hacer seguimiento de esos plazos ayuda a detectar cuellos de botella en el proceso de remediación.

- Integra las comprobaciones de seguridad en tu flujo de despliegue: un enfoque DevSecOps ejecuta las pruebas de seguridad junto con el despliegue de código, en lugar de tratarlo como un evento de auditoría independiente. Añade linting automático, escaneo de dependencias y hooks de pre-commit a tu flujo de CI/CD para detectar vulnerabilidades durante el desarrollo, no meses después durante una revisión programada. Esto reduce el número de problemas que descubres durante cada auditoría formal al resolver los problemas continuamente.

Más allá de cada práctica puntual, lo más importante es la constancia. Programa auditorías completas al menos dos veces al año, además de escaneos extra después de actualizaciones del CMS, instalaciones de nuevos plugins o migraciones de servidor.

Incorpora esta frecuencia en los costos de mantenimiento de tu sitio web para que el gasto en seguridad sea previsible y no puramente reactivo.

En qué enfocarte después de tu primera auditoría

Después de tu primera auditoría de seguridad web, conviene ir más allá de los escaneos automáticos y reforzar las defensas con pruebas de penetración, programas de bug bounty y firewalls de aplicaciones web.

La primera auditoría te da una base del nivel de riesgo. Las siguientes deberían aumentar tanto en profundidad como en cobertura.

- Pruebas de penetración web: van más allá del escaneo automático porque simulan ataques reales contra tu sitio. Quienes las realizan prueban inyecciones SQL, XSS, escalada de privilegios y secuestro de sesión con las mismas técnicas que usaría un atacante. Muchas empresas ofrecen este servicio, y herramientas como Burp Suite permiten pruebas semiautomáticas para equipos con experiencia interna en seguridad. Lo ideal es hacerlas una vez al año o después de cambios importantes en la infraestructura.

- Programas de recompensas por vulnerabilidades: invita a investigadores de seguridad externos a buscar e informar de vulnerabilidades a cambio de recompensas monetarias. Plataformas como HackerOne y Bugcrowd gestionan los envíos y los pagos. Los bug bounties funcionan excepcionalmente bien para sitios grandes porque proporcionan pruebas continuas de un grupo diverso de investigadores con diferentes habilidades y perspectivas.

- Firewalls de aplicaciones web: un WAF añade una capa de protección entre tu sitio y el tráfico entrante. Filtra solicitudes maliciosas, como intentos de inyección SQL, payloads XSS y tráfico DDoS, antes de que lleguen al servidor. Cloudflare, Sucuri y AWS WAF son opciones muy usadas. Configura las reglas del WAF con base en las vulnerabilidades detectadas durante la auditoría.

También es importante prepararte para vulnerabilidades sin parche (día cero) con un plan de respuesta ante incidentes, ya que estos ataques apuntan a fallos que todavía no tienen parche.

Ese plan debería incluir medidas temporales de mitigación, como bloquear direcciones IP o desactivar funciones afectadas, y definir protocolos de comunicación y procedimientos de reversión.

Mantén organizados y accesibles los registros de auditoría. Es posible que las partes interesadas necesiten revisar el historial de seguridad durante evaluaciones de cumplimiento o investigaciones de incidentes.

Por último, incorpora estas prácticas en tu plan de mantenimiento del sitio web para que la seguridad deje de ser un proyecto puntual y se convierta en un proceso continuo.

Todo el contenido de los tutoriales en este sitio web está sujeto a los rigurosos estándares y valores editoriales de Hostinger.