Mejores prácticas de OpenClaw para un uso seguro y fiable

Feb 19, 2026

/

Diego B.

/

7 min de lectura

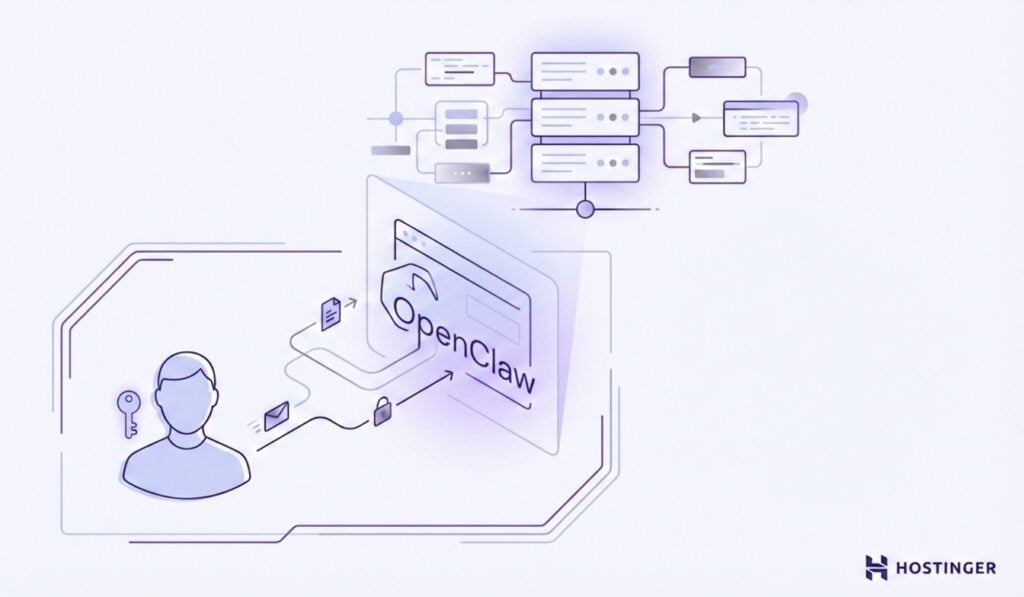

Las prácticas recomendadas de OpenClaw te ayudan a ejecutar agentes de IA de forma segura en entornos de producción al reducir el riesgo, limitar acciones no deseadas y evitar que tu servidor se convierta en una superficie de ataque.

Como OpenClaw es un framework de agentes de IA de código abierto que puede acceder a archivos, controlar navegadores e interactuar con los recursos del sistema en tu nombre, el uso seguro y confiable depende de contar con controles de acceso estrictos, ejecución aislada, controles de permisos, despliegues cautelosos y elecciones de alojamiento cuidadosas.

Seguir las buenas prácticas es esencial, no opcional, y hace que la automatización sea predecible, limita el radio de impacto y permite usar agentes de IA de forma confiable en un VPS desde el primer día.

1. Mantén OpenClaw privado de forma predeterminada

Mantén OpenClaw privado de forma predeterminada para evitar exposición innecesaria y reducir el riesgo de convertir tu agente de IA en una superficie de ataque. OpenClaw interactúa directamente con archivos, sesiones del navegador y recursos del sistema, por lo que cualquier acceso externo incrementa el riesgo de uso indebido, comportamiento inesperado o sondeo automatizado.

Empieza por limitar cómo se puede acceder a OpenClaw. Vincúlalo a localhost para asegurarte de que solo tu propio sistema pueda comunicarse con él. Con esto eliminas la mayoría de los vectores de ataque externos desde el principio y obtienes un entorno más seguro mientras aprendes cómo se comporta OpenClaw y qué puede hacer.

Segundo, amplía el acceso solo cuando haya una necesidad operativa definida. Según las mejores prácticas de seguridad de OpenClaw, el acceso debe ser intencional incluso en entornos internos. Permite solo las conexiones que comprendas y esperes, y amplía el acceso de forma gradual cuando tengas un motivo claro para hacerlo.

¡Advertencia! Si expones OpenClaw a internet sin controles de acceso estrictos, puede convertirse en una superficie de ataque involuntaria. Incluso los endpoints no utilizados pueden ser detectados y sondeados automáticamente.

2. Empieza con automatizaciones de bajo riesgo y de solo lectura

Las tareas de solo lectura te permiten observar cómo se comporta OpenClaw sin que cambie nada. Tareas como resumir datos, analizar registros o extraer información te permiten validar resultados, rutas de decisión y casos límite antes de generar un impacto real.

Al empezar con acciones que solo leen datos, puedes confirmar que los prompts se comportan como esperas, que las entradas se manejan de forma segura y que los resultados se mantienen consistentes en casos de uso comunes de OpenClaw, como generar resúmenes, inspeccionar archivos de registro o revisar datos estructurados antes de permitir escribir en archivos o realizar acciones del navegador.

También tendrás una comprensión más clara de cómo OpenClaw interpreta las instrucciones antes de que tenga acceso a escribir en archivos o a realizar acciones en el navegador.

Evita activar funciones potentes demasiado pronto. Las modificaciones de archivos, las solicitudes externas y el control automatizado del navegador hacen que los errores sean más difíciles de deshacer. Considera estos permisos como algo que debes ganarte mediante pruebas y observación, no como valores predeterminados.

3. Limita de forma intencional los permisos y las capacidades

Limita los permisos de OpenClaw por tarea para mantener un comportamiento predecible y reducir el impacto de los errores. Otorgar acceso global y siempre activo aumenta el alcance de lo que OpenClaw puede modificar en cualquier momento. A medida que los flujos de trabajo crecen, los permisos demasiado amplios hacen que las fallas sean más difíciles de rastrear y aislar.

Distintas capacidades implican distintos niveles de riesgo. Cuando separas el acceso de lectura, la escritura de archivos y las acciones en el navegador en lugar de habilitar todo a la vez, creas límites de ejecución claros. Esa separación limita el impacto de un comportamiento inesperado y te facilita entender cada tarea por separado.

Los permisos son aún más importantes cuando cambian los prompts o las entradas. Si OpenClaw tiene acceso global para escribir en archivos o para usar la red y procesa entrada externa, una sola instrucción manipulada podría sobrescribir archivos, borrar datos o enviar solicitudes que no tenías intención de enviar. El problema no es solo el prompt, sino la combinación de permisos amplios y entradas impredecibles.

Limita los permisos a la tarea:

- Análisis de registros → acceso de solo lectura a carpetas específicas

- Generación de informes → acceso de escritura a un directorio de salida

- Resúmenes de datos: sin escribir archivos ni enviar solicitudes salientes

Si algo sale mal, la acción queda aislada. Los permisos deben limitar el impacto desde el diseño, no depender de instrucciones perfectas.

4. Considera las habilidades como no confiables por defecto

Considera toda habilidad de terceros o de la comunidad como no confiable hasta que verifiques su comportamiento. Una skill es código que no escribiste y que no controlas por completo. Incluso las capacidades bien intencionadas pueden incluir suposiciones inseguras, permisos excesivos o efectos secundarios que solo aparecen en producción.

Antes de usar una función en producción, es importante:

- Revisa lo que realmente hace, no solo su descripción.

- Pruébalo con datos controlados y no sensibles.

- Ejecútalo en un entorno aislado.

- Confirma qué permisos necesita en realidad.

Una habilidad con acceso de escritura a archivos o a la red puede realizar acciones no deseadas si se combina con permisos amplios o con entrada no confiable. Un solo componente mal diseñado basta para ampliar tu superficie de ataque.

La verificación es lo primero. La confianza se basa en evidencia, no en documentación.

5. Usa entornos aislados para ejecutar

Ejecuta OpenClaw en un entorno aislado para contener fallos y reducir el riesgo en todo el sistema. El aislamiento garantiza que los errores, las configuraciones erróneas o las acciones inesperadas no afecten a otras partes de tu servidor.

Evita ejecutar OpenClaw directamente en tu sistema principal. En su lugar, usa una configuración basada en contenedores como Docker o un entorno virtual aparte. Los contenedores limitan el acceso a archivos, los permisos del sistema y las dependencias a un límite definido. Si algo falla, sucede dentro del contenedor y no afecta a todo tu VPS.

El aislamiento cambia tu enfoque: de asumir un comportamiento perfecto a limitar el impacto cuando algo sale mal. Aunque uses indicaciones cuidadosas y permisos restringidos, aún pueden ocurrir resultados inesperados. Si mantienes separados los entornos de ejecución, reduces el alcance del impacto y haces que la recuperación sea más sencilla cuando surgen problemas.

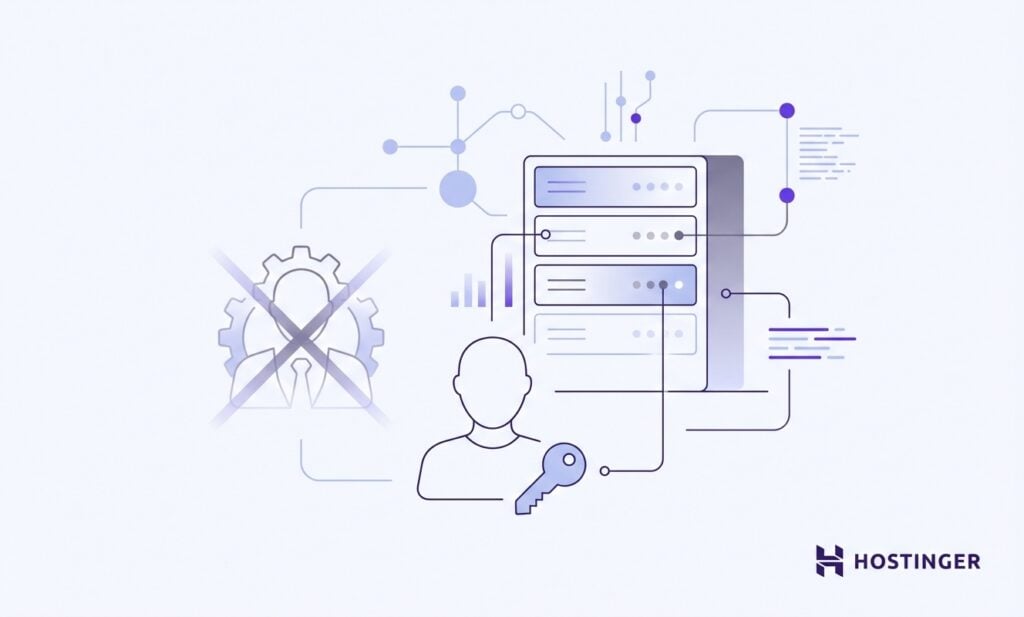

6. Ejecuta OpenClaw con cuentas que no sean de administrador

Ejecuta OpenClaw con una cuenta dedicada sin privilegios de administrador para evitar daños en todo el sistema. El acceso de root o de administrador permite que cualquier proceso modifique archivos críticos, detenga servicios o altere configuraciones del sistema. La mayoría de los flujos de trabajo de OpenClaw no requieren ese nivel de control.

Crea un usuario de sistema separado para OpenClaw, concédele solo los permisos que necesita y define a qué archivos y recursos puede acceder un proceso. Cambiar y gestionar los permisos en Linux para establecer esos límites hace que OpenClaw funcione dentro de un alcance claramente definido en lugar de darle control total sobre el sistema.

Si procesas entradas no confiables o te encuentras con lógica defectuosa, los permisos limitados ayudan a contener el impacto. Si limitas a qué puede acceder OpenClaw, haces que sea más fácil recuperarse de las fallas y fortaleces la seguridad general del VPS.

7. Protege bien los secretos y las claves de API

Mantén los secretos y las claves de API fuera del código, de las indicaciones y de los archivos de configuración. Las credenciales incrustadas en el código se propagan rápidamente por registros, copias de seguridad, repositorios compartidos y scripts de implementación. Una vez que se exponen, siguen siendo válidas hasta que las rotes, lo que prolonga el impacto de un solo error.

Carga los valores sensibles en tiempo de ejecución en lugar de almacenarlos directamente en archivos. Usa variables de entorno en Linux para inyectar de forma segura claves de API y tokens en un proceso. Este enfoque centraliza la gestión de secretos, simplifica la rotación y reduce la exposición accidental en el control de versiones o en la salida de registros.

Esta separación es aún más importante cuando OpenClaw ejecuta flujos de trabajo automatizados. Si las credenciales aparecen dentro de prompts o en flujos de datos, OpenClaw puede exponerlas o reutilizarlas de forma inadvertida. Mantén los secretos aislados de las instrucciones y de la entrada de quien usa el sistema para evitar que se divulguen sin querer.

¡Importante! Si las credenciales aparecen en indicaciones, registros o datos de salida, pueden reutilizarse o quedar expuestas sin querer. Separa siempre los secretos de las instrucciones y de los datos de ejecución.

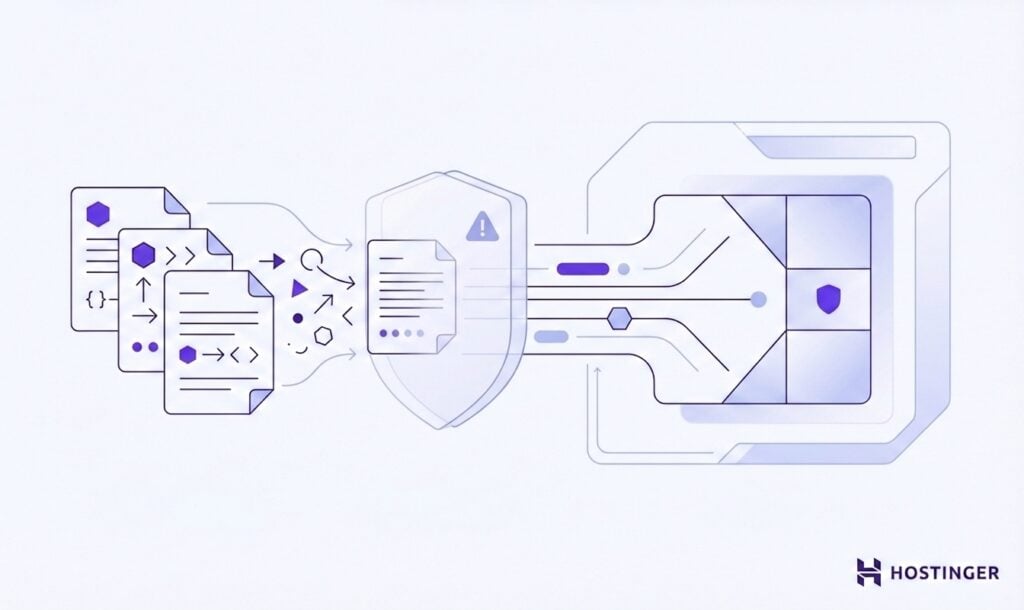

8. Asume que las indicaciones y los datos pueden manipularse

Asume que toda entrada externa no es confiable y puede intentar alterar el comportamiento de OpenClaw. La inyección de instrucciones no es un riesgo hipotético. Ocurre cuando instrucciones ocultas dentro de documentos, mensajes o entrada de usuario anulan la tarea prevista.

Este riesgo aumenta cuando OpenClaw procesa contenido que no controlas por completo, como documentos subidos, correos electrónicos, envíos de formularios o texto proporcionado por personas usuarias. Incluso entradas aparentemente inofensivas pueden contener instrucciones o patrones incrustados que alteran la ejecución si se pasan directamente a prompts o flujos de trabajo sin verificaciones.

Diseñar flujos de trabajo seguros implica planear desde el principio cómo manejar entradas hostiles o engañosas. Cuando separas las instrucciones de los datos, limitas las acciones que las entradas pueden activar y evitas confiar ciegamente en el contenido externo, reduces la posibilidad de que indicaciones manipuladas provoquen un comportamiento no deseado. Si tratas todos los datos externos como potencialmente no seguros, te permite mantener el control, incluso cuando las entradas son impredecibles.

9. Actualiza OpenClaw con regularidad y monitorea el comportamiento

Mantén OpenClaw actualizado para reducir la exposición a vulnerabilidades conocidas y problemas de estabilidad. Las actualizaciones incluyen parches de seguridad, correcciones de tiempo de ejecución y medidas de protección identificadas durante el uso en el mundo real. Usar versiones desactualizadas aumenta un riesgo que puedes evitar.

Las actualizaciones por sí solas no son suficientes. Después de cada actualización, observa en la práctica cómo se comporta OpenClaw al:

- Revisa los registros en busca de nuevas advertencias o errores.

- Monitorea las acciones ejecutadas y el uso de permisos

- Compara los resultados para detectar cambios inesperados

- Prueba flujos de trabajo críticos en un entorno controlado

Si das por hecho que algo es estable sin comprobarlo, te quedas con puntos ciegos. Incluso las actualizaciones bien probadas pueden introducir regresiones o interactuar de forma diferente con las configuraciones existentes. Si tratas las actualizaciones como puntos de control y no como metas finales, detectas los problemas a tiempo y evitas descubrirlos solo después de que afecten flujos de trabajo o datos en producción.

Cómo aplicar estas buenas prácticas a casos de uso reales de OpenClaw

A medida que pasas de pequeños experimentos a flujos de trabajo reales, los riesgos cambian. Las pruebas iniciales suelen tener datos limitados y un impacto reducido. Los casos de uso reales introducen entradas externas, automatización y dependencias que pueden fallar de formas que las pruebas simples nunca revelan.

A medida que las tareas se vuelven más complejas o delicadas, necesitas reforzar los controles. Los permisos que funcionaron bien en pruebas pueden ser demasiado amplios para producción. El aislamiento, la gestión de secretos y la validación de datos de entrada se vuelven más importantes cuando OpenClaw empieza a interactuar con archivos reales, servicios o datos proporcionados por quienes lo usan.

El momento más seguro para aplicar estas prácticas es durante la configuración, no después de que aparezcan problemas. Cuando configuras OpenClaw en un servidor personal, aplicar valores predeterminados estrictos desde el principio facilita ampliar las capacidades más adelante sin tener que rehacer todo tu entorno.

Antes de activar nuevas funciones, vuelve a evaluar el caso de uso. Confirma que los permisos agregados, el acceso a la red o el alcance de la automatización no excedan las medidas de protección ya implementadas.

Todo el contenido de los tutoriales en este sitio web está sujeto a los rigurosos estándares y valores editoriales de Hostinger.