Comando netstat en Linux

Apr 18, 2026

/

Carlos M.

/

8 min de lectura

netstat, abreviatura de estadísticas de red, es una herramienta de línea de comandos para monitorear conexiones de red, diagnosticar problemas y recopilar datos importantes sobre la red. Disponible en Linux, Windows y macOS, ofrece información en tiempo real sobre las conexiones TCP y UDP activas, los puertos en escucha, las tablas de enrutamiento y las interfaces de red.

Aunque las distribuciones modernas de Linux han pasado a ss (estadísticas de sockets) por su mayor rendimiento y una salida más detallada, netstat sigue siendo útil para diagnosticar problemas de red y realizar análisis de seguridad.

En este artículo veremos todo lo que necesitas saber sobre el comando netstat en Linux, desde la sintaxis y las opciones hasta ejemplos prácticos. Al terminar esta guía, entenderás cómo usar netstat de forma eficaz para administrar la actividad de red en tu sistema.

Sintaxis del comando netstat

La sintaxis básica del comando netstat es:

netstat [opcione}s]

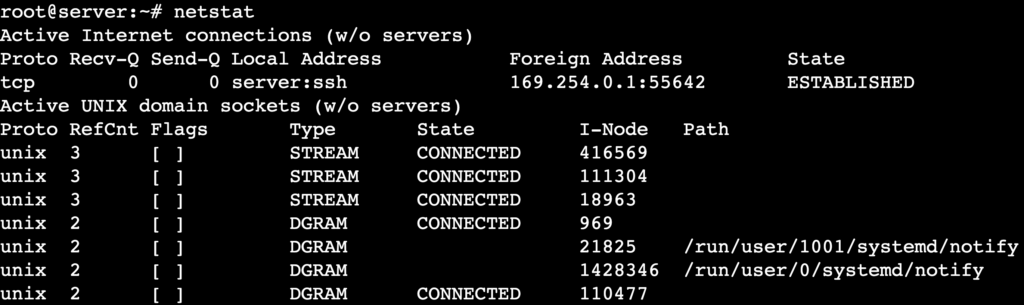

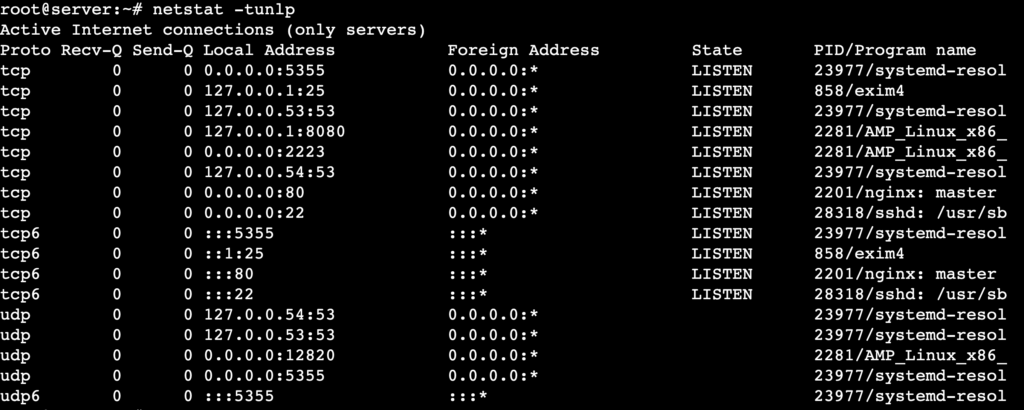

Si ejecutas el comando netstat sin opciones, verás una lista de conexiones de red activas y estadísticas de sockets como esta:

La primera sección de la salida muestra conexiones activas con seis columnas:

- Proto: muestra el protocolo utilizado (TCP o UDP).

- Recv-Q: muestra la cantidad de bytes recibidos que están pendientes de procesamiento.

- Send-Q indica la cantidad de bytes en la cola de envío que esperan su transmisión.

- Dirección local: muestra la dirección IP y el número de puerto del equipo.

- Dirección externa: muestra la dirección IP y el número de puerto del sistema remoto conectado a tu equipo.

- Estado: indica el estado de la conexión, como LISTEN, ESTABLISHED o TIME_WAIT.

Mientras tanto, verás estadísticas del dominio UNIX en la segunda sección, que incluyen:

- Proto: especifica el protocolo que se utiliza.

- RefCnt: muestra la cantidad de referencias del socket.

- Indicadores: muestra los indicadores del socket, como ACC (aceptar) o W (se puede escribir).

- Tipo: indica el tipo de socket, como STREAM, DGRAM o SEQPACKET.

- Estado: muestra el estado actual del socket.

- I-Node: representa el número de inodo asociado al socket.

- Ruta: muestra la ruta del sistema de archivos del socket si corresponde.

Opciones del comando netstat

Como la mayoría de los comandos de Linux, netstat ofrece varias opciones para personalizar su salida. Aquí tienes algunas de las opciones más comunes:

| Opción | Descripción |

| -a | Muestra todas las conexiones activas, incluidos los sockets en escucha y los que no están en escucha. |

| -l | Muestra solo los sockets en escucha. |

| -t | Muestra solo las conexiones TCP. |

| -u | Muestra solo las conexiones UDP. |

| -r | Muestra la tabla de enrutamiento del sistema. |

| -p | Muestra el ID de proceso (PID) y el nombre del programa asociado a cada conexión. |

| -n | Muestra direcciones numéricas en lugar de resolver nombres de host. |

| -s | Muestra estadísticas de protocolo para TCP, UDP y otros protocolos compatibles. |

| -i | Muestra las interfaces de red y sus estadísticas. |

| – version | Verifica la versión instalada de netstat en el sistema. |

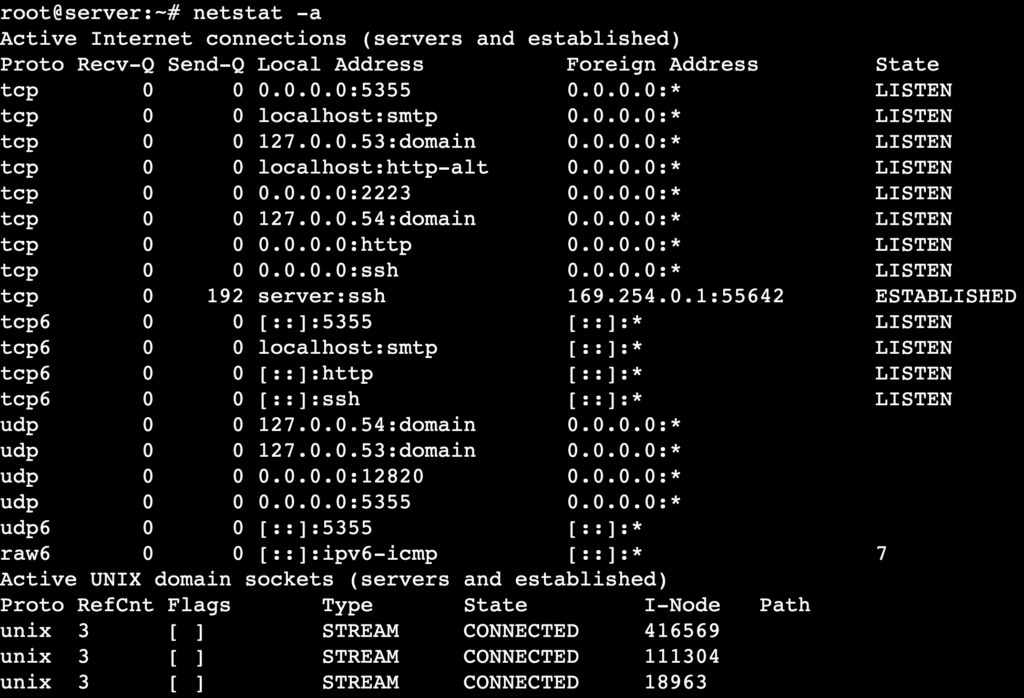

También puedes combinar varias opciones para filtrar detalles específicos. Por ejemplo, para listar todas las conexiones TCP y UDP que están a la escucha con direcciones numéricas y los procesos asociados, escribe:

netstat -tunlp

Ejemplos del comando netstat

A diferencia de otras herramientas de monitoreo de red como telnet, que tienes que instalar manualmente en Linux, netstat viene preinstalado en muchas distribuciones, así que puedes empezar a ejecutar comandos de inmediato en la terminal.

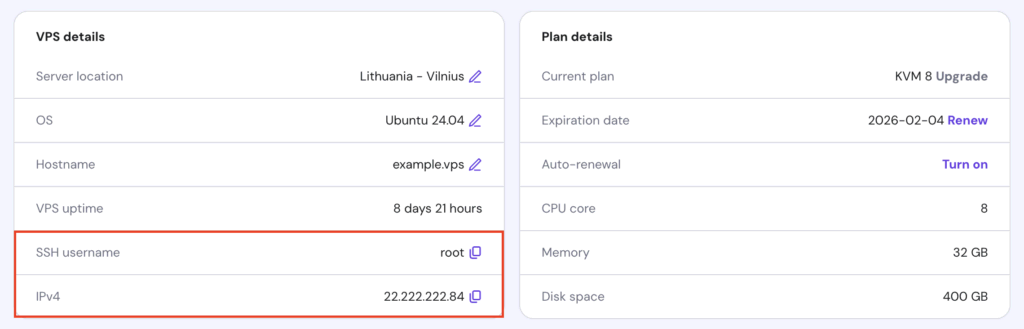

Si quieres usar netstat en tu servidor privado virtual (VPS) de Linux, asegúrate de tener acceso SSH a tu servidor. Los clientes de VPS de Hostinger pueden encontrar sus credenciales SSH en hPanel yendo a VPS → Administrar → Resumen y buscando luego la sección Detalles del VPS.

También ofrecemos una función de terminal en el navegador para que ejecutes comandos directamente en una pestaña del navegador sin instalar software de terminal adicional. Para acceder a esta función, haz clic en el botón en la esquina superior derecha del panel de control de tu VPS.

Además, Kodee, tu asistente de IA puede ayudarte con todas las preguntas relacionadas con VPS, darte instrucciones adaptadas a la configuración de tu servidor y diagnosticar o solucionar problemas del servidor. Selecciona la opción en la barra lateral izquierda del panel de tu VPS, escribe tu mensaje y Kodee te brindará la ayuda que necesitas.

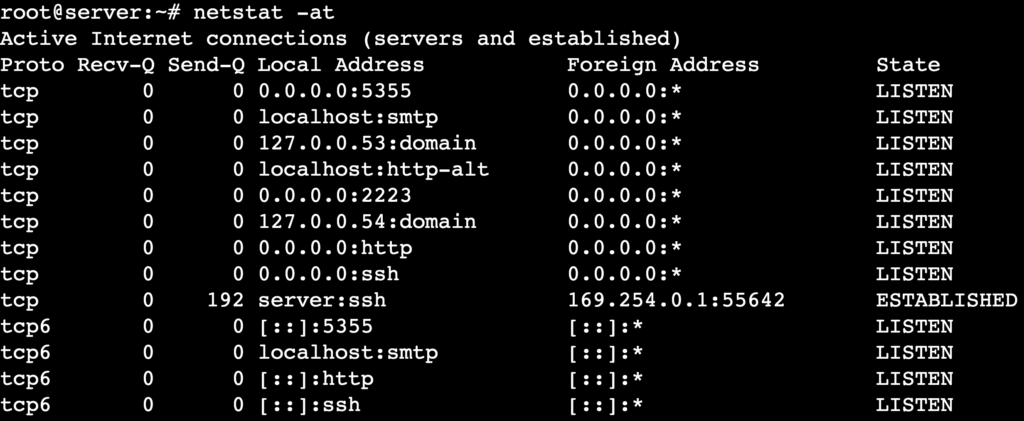

Ver todas las conexiones activas

El comando netstat -a muestra todas las conexiones de red activas, incluidos los sockets en escucha y los que no lo están. Ayuda a diagnosticar la actividad de la red, los puertos abiertos y los posibles riesgos de seguridad al identificar conexiones inesperadas.

Ejecuta el siguiente comando:

netstat -a

Por ejemplo, si el estado de una conexión es ESTABLISHED, significa que hay una comunicación activa bidireccional entre tu equipo y un sistema remoto. Si aparece como LISTEN, el puerto está abierto y espera conexiones entrantes.

Verifica las conexiones TCP

Si quieres ver solo las conexiones activas de Transmission Control Protocol (TCP), usa netstat con las opciones -a y -t. Esto te permite identificar rápidamente problemas que afectan a servicios basados en TCP, como servidores web, SSH y conexiones a bases de datos.

netstat -at

Si notas muchas conexiones en estado ESTABLISHED, puede indicar una carga alta en un servicio específico o un ataque en curso. Mientras tanto, múltiples estados TIME_WAIT o CLOSE_WAIT indican que el servidor tiene dificultades para cerrar las conexiones correctamente, lo que puede provocar agotamiento de recursos.

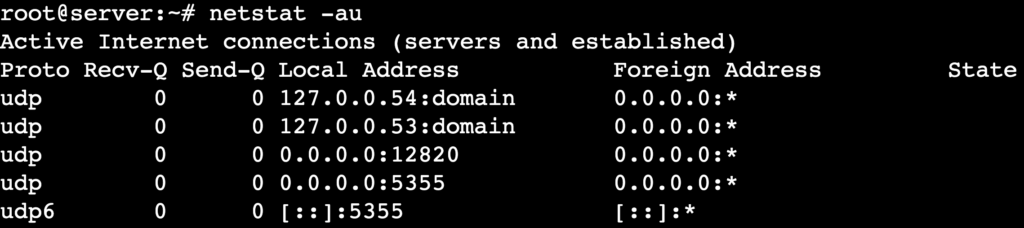

Enumera todas las conexiones UDP

Supervisar las conexiones del Protocolo de datagramas de usuario (UDP) te ayuda a identificar pérdida de paquetes, latencia alta o tráfico inesperado. Para filtrar la salida y mostrar solo actividades de red basadas en UDP, incluidos tanto los puertos UDP abiertos como los conectados, usa este comando:

netstat -au

Como UDP es un protocolo sin conexión, la salida no incluye valores en la columna State, a diferencia del ejemplo anterior que muestra conexiones TCP activas.

protip title=”La diferencia entre TCP y UDP”] TCP establece una conexión antes de transmitir datos para lograr una comunicación confiable y sin errores, lo que es ideal para la navegación web, las transferencias de archivos y el email. En cambio, UDP envía paquetes sin requerir un proceso de establecimiento de conexión, lo que lo hace más rápido pero menos confiable y por eso resulta adecuado para aplicaciones de baja latencia como las consultas DNS y la VoIP. [/protip]

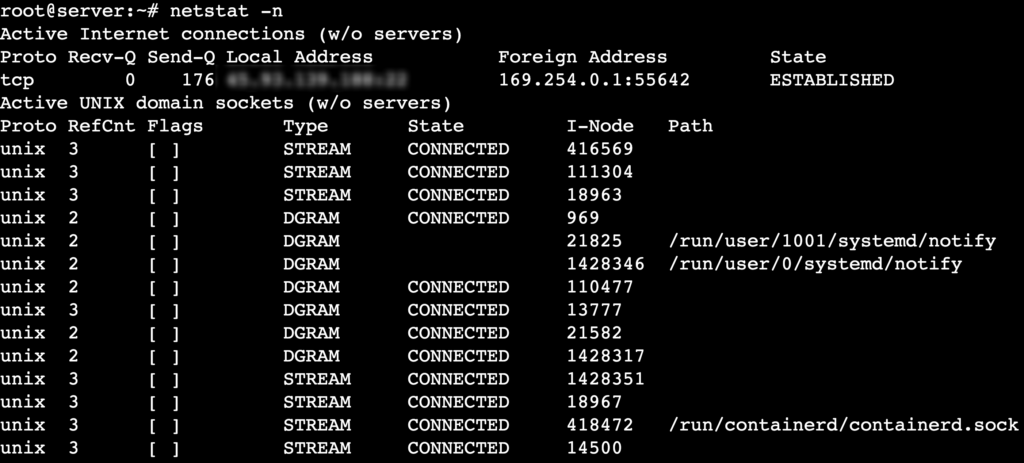

Muestra direcciones numéricas

De forma predeterminada, netstat resuelve los nombres de host en nombres de dominio legibles para personas, lo que puede ralentizar la ejecución del comando en redes con numerosas conexiones. Para desactivar la resolución de nombres de host y mostrar direcciones IP numéricas, agrega la opción -n:

netstat -n

Cuando lo ejecutas, netstat muestra las conexiones en forma numérica, como 192.168.1.100:443 en lugar de example.tld:443. Esto es útil cuando analizas las direcciones locales y remotas en conexiones activas, debido a que te ofrece una vista más rápida y clara de la actividad de la red.

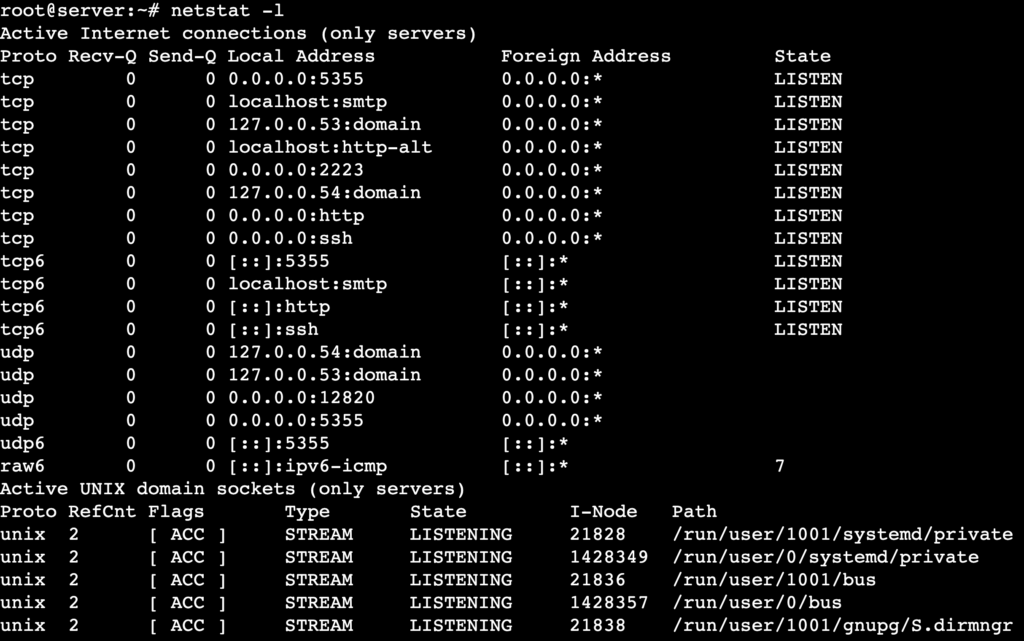

Mostrar puertos en escucha

Puedes identificar qué servicios están escuchando activamente conexiones entrantes en todos los puertos abiertos al ejecutar:

netstat -l

La salida muestra solo los sockets en estado LISTEN, lo que significa que están esperando activamente conexiones entrantes.

Para obtener resultados más filtrados, combina la opción -l con -t para TCP o con -u para conexiones solo UDP:

netstat -lt # Muestra solo los puertos TCP en escucha

netstat -lu # Muestra solo los puertos UDP en escucha

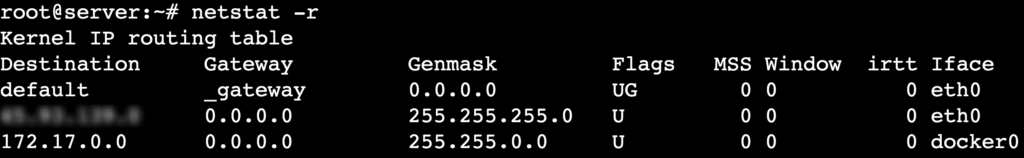

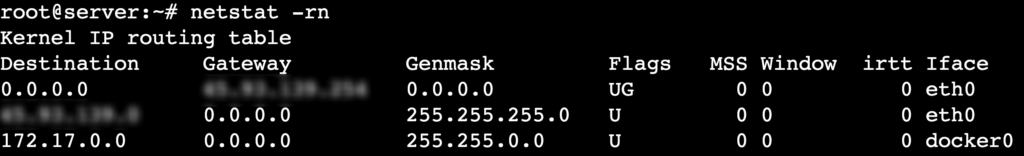

Analiza las tablas de enrutamiento

El comando netstat -r examina cómo tu sistema enruta el tráfico de red.

netstat -r

Proporciona detalles como redes de destino, puertas de enlace e información de las interfaces.

Esto es lo que representa cada columna en la salida:

- Destino: la red o la dirección IP de destino.

- Puerta de enlace: el siguiente salto para llegar al destino.

- Genmask: la máscara de subred que define el rango de la red.

- Banderas: indicadores como UG (activa, puerta de enlace) o U (activa, ruta directa).

- MSS: el tamaño máximo de segmento (MSS) para las conexiones TCP en la ruta.

- Ventana: el tamaño máximo de la ventana TCP para la ruta.

- irtt: el tiempo de ida y vuelta (RTT) inicial para conexiones TCP, medido en milisegundos.

- Iface: la interfaz de red que gestiona la ruta.

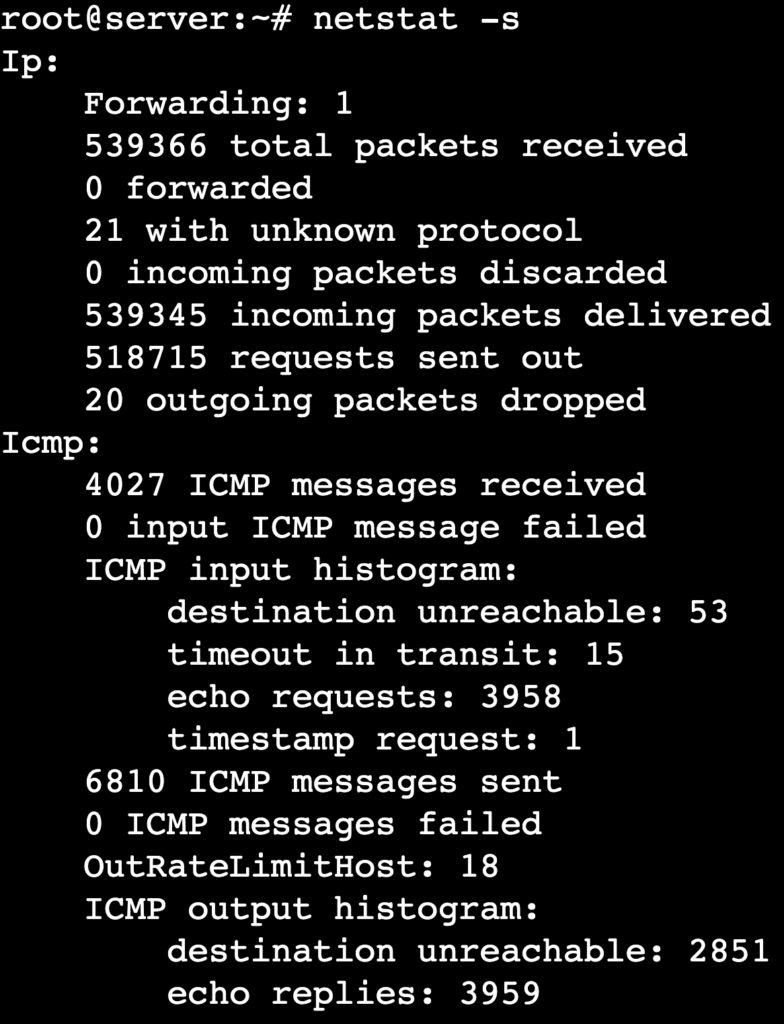

Identifica las estadísticas del protocolo

Con netstat y la opción -s, puedes ver estadísticas detalladas de diferentes protocolos de red, incluidos TCP, UDP, ICMP e IP. Esto es útil para identificar la pérdida de paquetes, los errores de transmisión y las conexiones caídas.

netstat -s

La salida organiza las estadísticas por protocolo. Por ejemplo, las estadísticas de TCP incluyen valores de conexiones activas, retransmisiones y paquetes descartados, mientras que las estadísticas de UDP muestran detalles sobre datagramas recibidos, enviados o descartados.

Consejo práctico

Cuando soluciones problemas de red con netstat -s, busca:

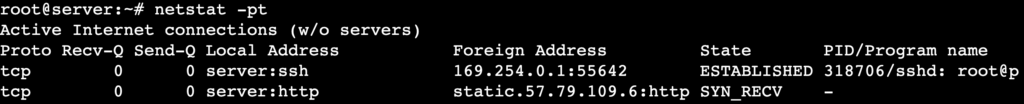

Busca conexiones asociadas a un programa específico

Para identificar qué programa es el responsable de una conexión de red, usa el comando netstat -pt. Esto muestra las conexiones TCP activas junto con el ID de proceso (PID) y el nombre del programa asociado, lo que te ayuda a monitorear las aplicaciones en ejecución y detectar actividad sospechosa.

netstat -pt

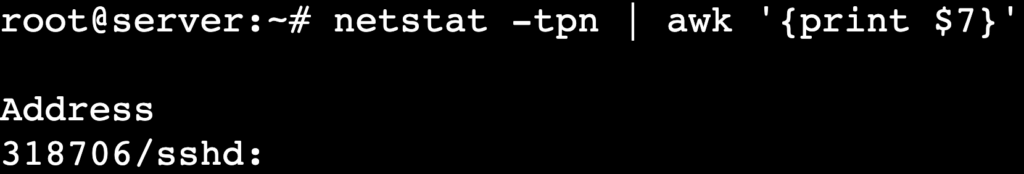

Deberías ver la columna PID/Nombre del programa en el extremo derecho de la salida, como se muestra a continuación:

Aquí, 318706 es el PID y sshd es el programa asociado a la conexión.

Si varias conexiones comparten el mismo PID, una sola aplicación gestiona más de una sesión. Además, un guion (–) en la columna indica que netstat no pudo obtener el nombre del programa, por lo general debido a restricciones de permisos.

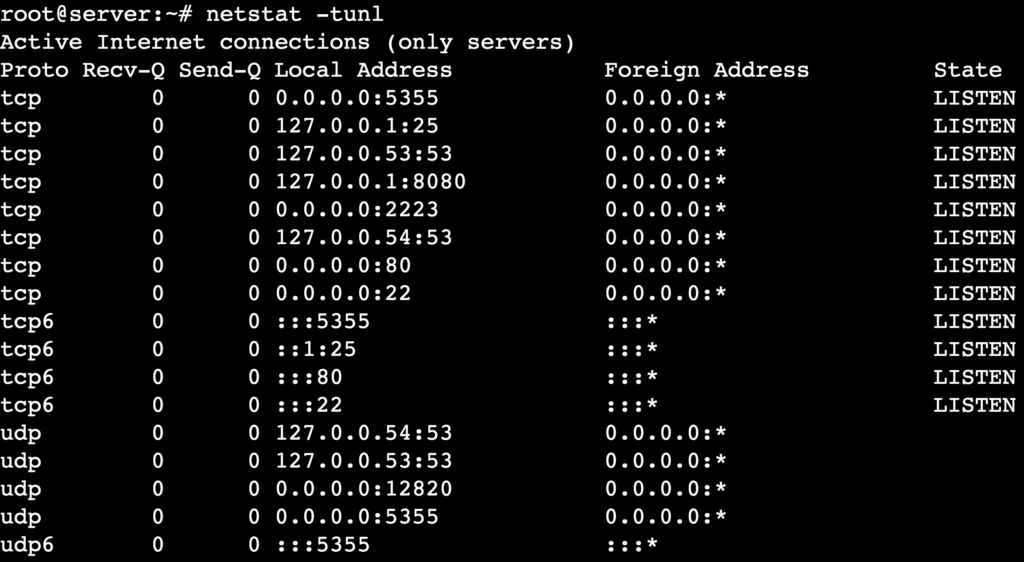

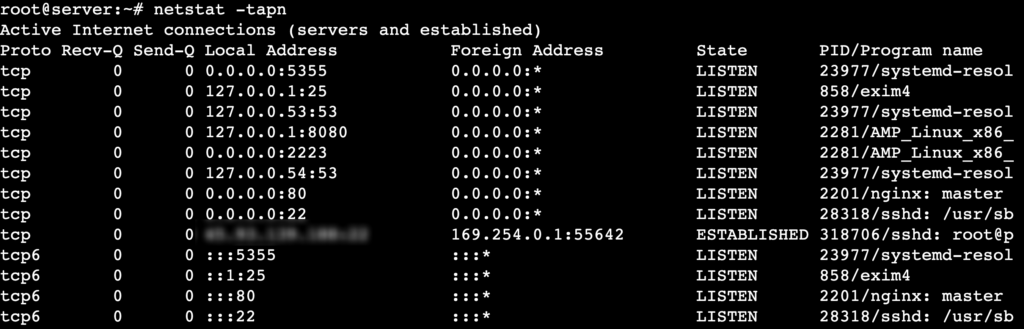

Filtra la salida con opciones

Como explicamos antes, puedes refinar la salida de netstat y enfocarte en detalles específicos si combinas varias opciones. Si filtras los datos innecesarios, haces más eficiente el diagnóstico y detectas más rápido los problemas de la red.

Aquí tienes algunas combinaciones útiles:

- Muestra todos los puertos TCP y UDP en escucha con direcciones numéricas:

netstat -tunl

- Muestra todas las conexiones activas junto con sus PID:

netstat -tapn

- Analiza las tablas de enrutamiento con direcciones numéricas:

netstat -rn

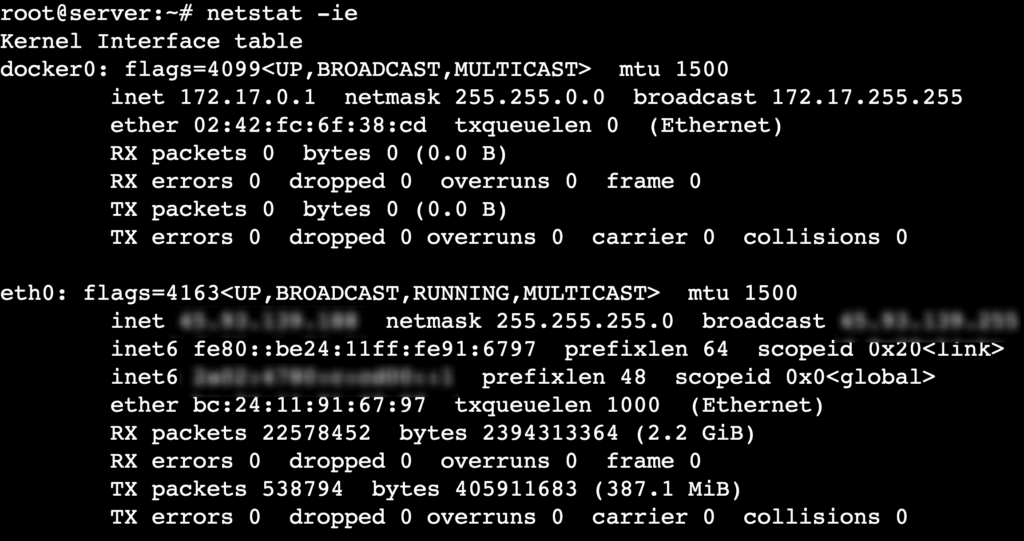

- Monitorea las interfaces de red y sus estadísticas:

netstat -ie

Usa netstat con otros comandos

Además de combinar varias opciones para filtrar detalles específicos, puedes redirigir la salida de netstat a otras herramientas de línea de comandos como grep, awk y wc. Esto te ayuda a extraer datos de red relevantes y a presentarlos en un formato más fácil de leer.

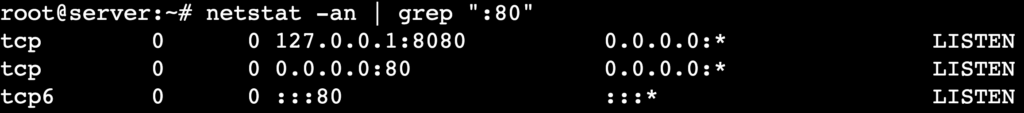

- Filtra las conexiones por número de puerto:

netstat -an | grep ":80"

Aquí, grep filtra y muestra solo las conexiones relacionadas con el puerto 80 (HTTP).

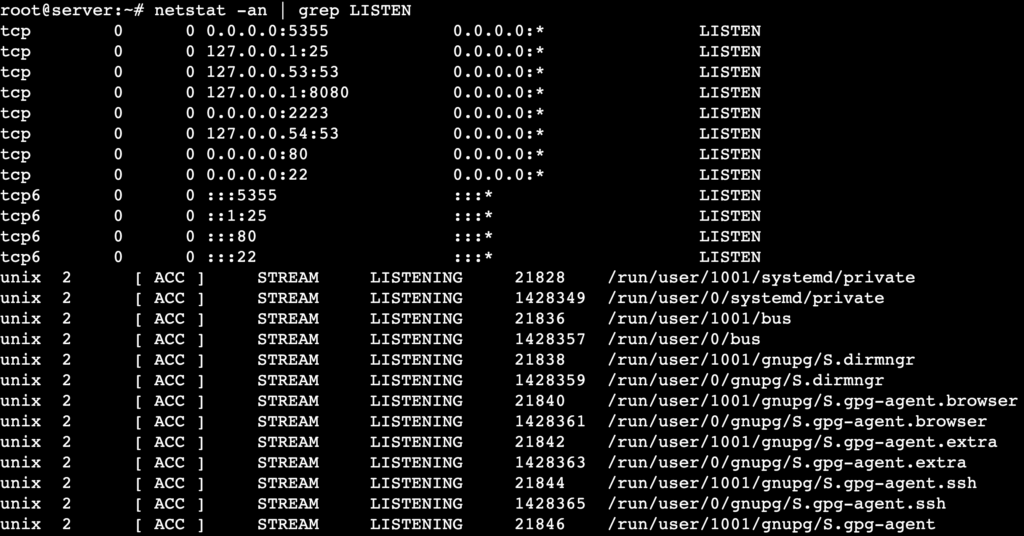

- Muestra solo las conexiones en escucha:

netstat -an | grep LISTEN

Esto filtra los resultados para mostrar solo los puertos en estado de escucha.

- Extrae los PID asociados a las conexiones:

netstat -tpn | awk '{print $7}'En este comando, awk extrae la séptima columna que contiene los PID y los nombres de los programas.

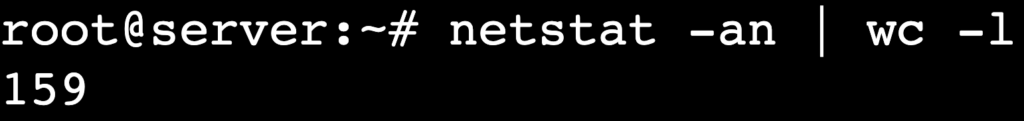

- Cuenta el número de conexiones activas:

netstat -an | wc -l

wc -l cuenta el número total de conexiones activas actualmente.

Conclusión

El comando netstat es una herramienta potente para monitorear información relacionada con la red en varios sistemas operativos, incluido Linux. En este artículo, hemos explorado su sintaxis, sus opciones comunes y casos de uso reales, como mostrar estadísticas de protocolos, listar conexiones activas y analizar tablas de enrutamiento.

Si pruebas distintas opciones y combinas netstat con otros comandos como grep y awk, podrás obtener información más detallada sobre la actividad de la red y diagnosticar problemas con mayor eficacia.

Sin embargo, netstat ha quedado obsoleto en algunas distribuciones recientes de Linux. Aunque sigue siendo útil para tareas sencillas, te recomendamos usar ss (para estadísticas de sockets) e ip route (para análisis de enrutamiento) como alternativas modernas, debido a que ofrecen mejor rendimiento y una salida más detallada.

Si tienes alguna pregunta sobre netstat o quieres compartir tu experiencia usándolo o al cambiar a herramientas alternativas, cuéntanos en los comentarios de abajo.

Preguntas frecuentes sobre el comando netstat

¿Qué hace el comando netstat?

El comando netstat supervisa las conexiones de red, muestra las tablas de enrutamiento y proporciona estadísticas de los protocolos. Los administradores de sistemas lo usan para diagnosticar problemas de conectividad, encontrar puertos abiertos y analizar el flujo de tráfico en Linux, Windows y macOS.

¿Cómo uso el comando netstat?

Para usar el comando netstat, abre una ventana de la terminal y escribe netstat. Esto muestra las conexiones activas y las estadísticas de sockets. Puedes agregar opciones para obtener una salida más detallada, como -t para listar las conexiones TCP y -l para mostrar solo los puertos en escucha.

¿En qué se diferencia netstat del comando ss?

El comando ss es una alternativa más rápida a netstat y ofrece estadísticas de sockets más detalladas con un menor uso de recursos. A diferencia de netstat, ss obtiene datos en tiempo real directamente del kernel. Muchas distribuciones modernas de Linux han declarado obsoleto netstat en favor de ss por su mejor rendimiento y precisión.

Todo el contenido de los tutoriales en este sitio web está sujeto a los rigurosos estándares y valores editoriales de Hostinger.